Individuelle Webanwendungen entwickeln: Von der Idee zum Launch

Jede erfolgreiche Webanwendung beginnt mit einem klaren Geschäftsergebnis und einem Plan, Risiken Schritt für Schritt zu reduzieren. Der Weg von der Idee zum Launch kann kurz sein, wenn Sie den Mehrwert früh validieren, eine zweckmäßige Architektur wählen, eine schmale Scheibe schnell in Produktion bringen und mit echtem Feedback iterieren.

Dieser Leitfaden destilliert fast zwei Jahrzehnte Erfahrung in der individuellen Softwarelieferung zu einem praxistauglichen Blueprint für 2026 — egal, ob Sie ein Start-up sind, das ein neues Produkt validiert, oder ein Unternehmen, das einen geschäftskritischen Workflow modernisiert.

Bevor Sie die erste Zeile Code schreiben

Gute Launches beginnen mit kompromissloser Klarheit. Halten Sie das Wesentliche auf einer Seite fest, damit jede Entscheidung auf den Mehrwert einzahlt.

- Problem und Zielgruppe: Wer hat den Schmerzpunkt, welche Alternativen existieren und was muss wahr sein, damit Nutzer wechseln.

- Ergebnisse und Rahmenbedingungen: Geschäftsziele, Budgetgrenzen, Zeitfenster, Datenresidenz, Datenschutz und regulatorische Grenzen.

- Erfolgsmetriken: Leading Indicators zum Lernen während des MVP (Aktivierung, Task-Success, Time to Value) und Leitplanken für Zuverlässigkeit (SLOs, Error Budgets).

Wenn Sie noch abwägen, ob Sie überhaupt selbst bauen wollen, nehmen Sie sich kurz Zeit für eine Build-vs-Buy-Entscheidung. Hier finden Sie einen pragmatischen Rahmen: Wann individuelle Lösungen besser sind als Standardsoftware.

Das Idee-zum-Launch-Playbook

Sieben Phasen halten das Momentum hoch und reduzieren kontinuierlich Risiken. Behandeln Sie jede Phase als Gate mit Nachweisen, die Sie verdienen müssen — nicht als Haken auf einer Liste.

Phase 1: Ergebnisse und nicht-funktionale Anforderungen schärfen

Übersetzen Sie Strategie in Engineering-Signale, mit denen Ihr Team arbeiten kann.

- Einseitige Vision, Problemstellung, geschäftliche Randbedingungen und die kleinste User Journey, die echten Mehrwert liefert.

- Nicht-funktionale Anforderungen wie Performance-Budgets, Verfügbarkeitsziele, Datenklassifizierung, Datenschutz und Prüfbarkeit.

- Integrationsinventar inklusive Risiken, SLAs von Anbietern, Rate Limits und Datenkontrakten.

Exit-Nachweis: Das Team kann in einfacher Sprache erklären, wie Erfolg aussieht, wie er gemessen wird und welche Randbedingungen nicht verletzt werden dürfen.

Phase 2: Mehrwert und Usability nachweisen

Validieren Sie, dass die Lösung ein echtes Problem löst und Nutzer schnell Erfolg haben.

- Leichtgewichtige Discovery, 5 bis 10 gezielte Kundeninterviews und Journey Mapping.

- Click-through-Prototyp und Usability-Tests, die Task-Completion und Time to Value messen.

- Scope eines Minimum Lovable Product, das die erste Nutzer-Kohorte begeistert — kein Feature-Katalog.

Exit-Nachweis: Beleg dafür, dass Nutzer die Lösung annehmen, mit dem kleinsten Featureset, das produktives Lernen ermöglicht.

Phase 3: Architektur und Tech-Stack wählen

Wählen Sie eine Basis, die jetzt flexibel ist und sich später weiterentwickeln lässt.

- Standardmäßig einen modularen Monolithen für die meisten MVPs — er wahrt Einfachheit und erlaubt später die Extraktion von Services, falls nötig.

- Rendering- und Datenstrategien je Fähigkeit entscheiden, z. B. Server-Rendering für transaktionale Flows, ISR oder Static für Marketing und Dokumentation.

- Daten modellieren und API-Grenzen definieren, die Geschäftsfähigkeiten abbilden.

Einen strukturierten Auswahlprozess, der Trade-offs gegen Ergebnisse abwägt, finden Sie in diesem Guide: Den richtigen Tech-Stack 2025 wählen.

Exit-Nachweis: Architecture Decision Record, ein schlankes End-to-End-Design für die erste Scheibe und eine Einigung darüber, was im Hinblick auf Sicherheit, Performance und Observability „gut" bedeutet.

Phase 4: Lieferung planen und Team aufstellen

Richten Sie den „paved path" ein, bevor Sie sprinten.

- Sprint-Zero-Deliverables: versioniertes Repo, Trunk-based Development, CI-Pipeline, Preview-Umgebungen, grundlegendes Monitoring und Error-Tracking.

- Definition of Ready und Definition of Done mit automatisierten Checks, Unit-Tests, Contract-Tests und Accessibility-Checks.

- Story-Map in ein sequenziertes Backlog, das zuerst eine vertikale Scheibe liefert und dann Fähigkeiten erweitert.

Exit-Nachweis: Das Team kann bei jedem Merge in eine Nicht-Produktionsumgebung ausliefern, mit Tests und grundlegender Telemetrie.

Phase 5: Erste vertikale Scheibe bauen und ausliefern

Liefern Sie eine schmale User Journey End-to-End in Produktion.

- Implementieren Sie den Golden Path mit Authentifizierung, Autorisierung, Logging und Audit-Trails.

- Beobachten Sie echtes Verhalten mit Produktanalyse und Trace-Korrelationen und nutzen Sie die Daten zur Backlog-Verfeinerung.

- Definieren Sie erste SLOs für die Scheibe — Verfügbarkeit, Latenz, Fehlerrate — und klären Sie On-Call-Verantwortung.

Exit-Nachweis: Ein echter Nutzer kann die Kernaufgabe in Produktion erledigen, und Sie können Performance und Zuverlässigkeit dieses Flows messen.

Phase 6: Zum MVP ausbauen

Fügen Sie nur hinzu, was Ihre erste Kohorte benötigt, um wiederkehrenden Mehrwert zu realisieren.

- Iterative Lieferung mit Feature Flags, Canary Releases und häufigen kleinen Merges.

- Skalierungshärtung passend zur erwarteten Last, Caching-Strategie, Rate Limiting, Back-Pressure und Kostentransparenz.

- Security-Aufgaben nach links verlagern: Secrets-Management, Dependency- und Container-Scanning sowie Threat-Modeling neuer Fähigkeiten.

Exit-Nachweis: Der MVP erfüllt die definierten Ergebnisse für eine begrenzte Zielgruppe unter erwarteter Last — mit dokumentierten Runbooks und Rollback-Pfaden.

Phase 7: Launch-Readiness und Go-Live

Behandeln Sie den Launch als Engineering-Ereignis und als Change-Management-Ereignis.

- Operational Readiness: Runbooks, Incident-Playbooks, SLO-Reviews, Chaos-Drills für Fehlermodi sowie Kapazitäts- und Kostenprüfungen.

- Datenmigrations- und Cutover-Plan mit Dry-Runs, Checkpoints sowie Erfolgs- und Rollback-Kriterien.

- Datenschutz- und Compliance-Evidenz prüfreif aufbereitet: Zugriffs-Reviews, Datenaufbewahrungsrichtlinien und Lieferantenrisikobewertungen.

Exit-Nachweis: Grünes Licht an allen Launch-Gates — Performance, Sicherheit, Compliance, Support-Readiness und Stakeholder-Freigabe.

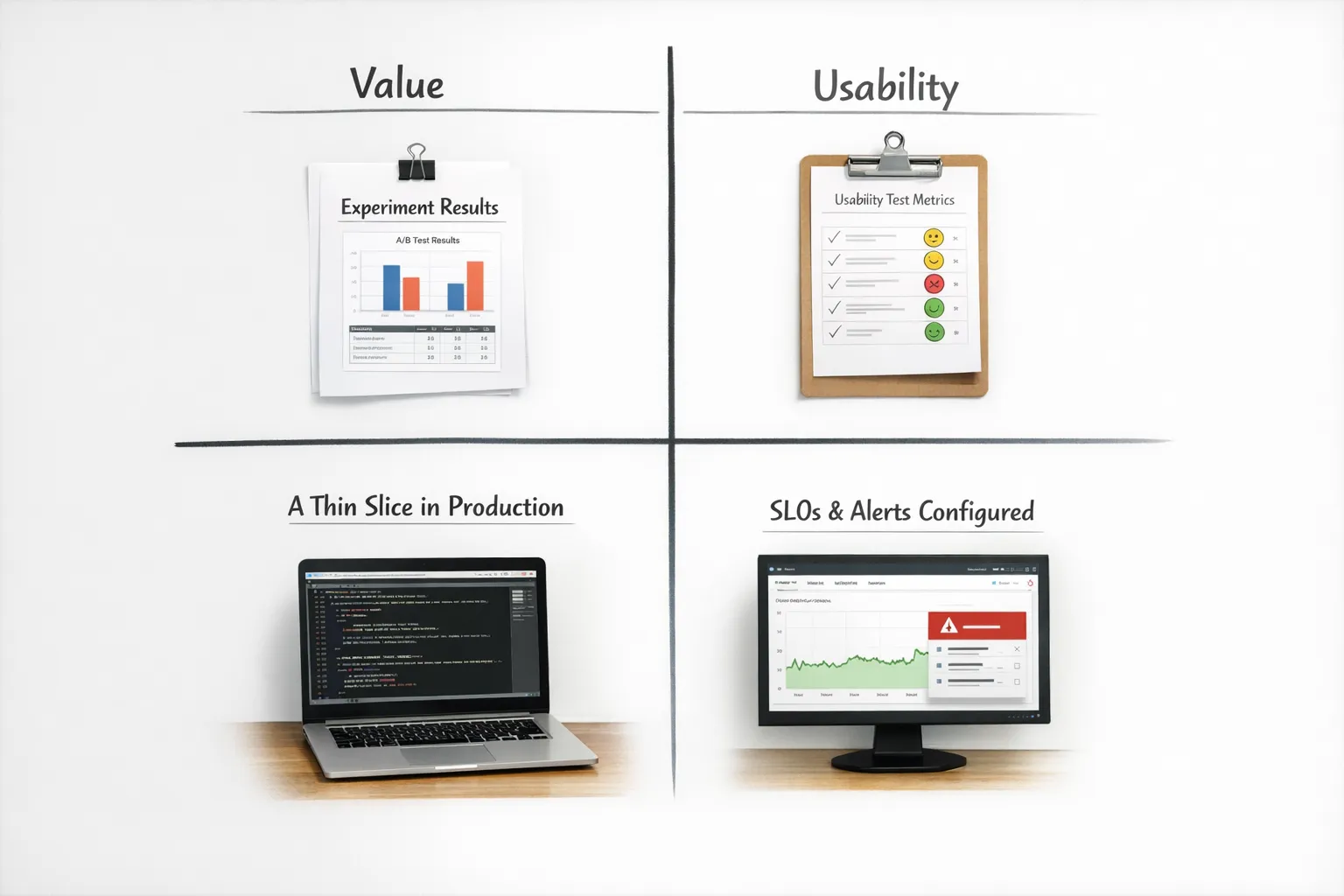

Die vier Nachweise, die Lieferung entrisken

Nutzen Sie diese wiederkehrenden Nachweise, um zu entscheiden, was als Nächstes gebaut wird und wann Sie stoppen sollten.

- Value-Nachweis: Menschen wollen es genug, um es zu nutzen oder dafür zu zahlen.

- Usability-Nachweis: Nutzer erledigen die Aufgabe schnell und souverän.

- Feasibility-Nachweis: Das Design ist technisch und operativ innerhalb der Randbedingungen machbar.

- Operability-Nachweis: Sie können es zuverlässig betreiben, messen und im Fehlerfall schnell wiederherstellen.

Erarbeiten Sie zumindest eine kleine Version aller vier Nachweise, bevor Sie skalieren.

Deliverables und Gates auf einen Blick

| Phase | Wesentliche Deliverables | Nachweis, den Sie brauchen | Zu passierendes Gate |

|---|---|---|---|

| 1. Framing | Einseitige Vision, NFRs, Rahmenbedingungen, Integrationsinventar | Gemeinsames Verständnis von Mehrwert und Grenzen | Executive- und Team-Alignment |

| 2. Validierung | Interviews, Prototypen-Tests, MLVP-Scope | Beleg für Adoption und klarer kleinster lebensfähiger Scope | Produkt-Freigabe auf MLVP |

| 3. Architektur | ADRs, Datenmodell, API-Grenzen | Schlankes End-to-End-Design, das die NFRs erfüllt | Architektur-Review |

| 4. Aufstellung | Repo, CI, Preview-Umgebungen, DoR und DoD | Lieferung bei jedem Merge mit grundlegender Telemetrie | Dev-Readiness-Gate |

| 5. Scheibe | Golden Path in Produktion, Analyse, SLOs | End-to-End-Nutzererfolg mit Observability | Slice-Release-Review |

| 6. MVP | Feature Flags, Härtung, Runbooks | MVP-Ergebnisse unter erwarteter Last erreicht | Launch-Readiness-Review |

| 7. Launch | Cutover-Plan, Kommunikation, Support | Alle Launch-Gates grün mit Rollback | Go-Live-Freigabe |

Compliance und Sicherheit ab Tag eins

Behandeln Sie Datenschutz und Sicherheit als Produkt-Features. Das erspart teure Neuschreibungen und Audit-Überraschungen.

- Nutzen Sie eine Security-Verifizierungsbasis wie OWASP ASVS, um Anforderungen an Authentifizierung, Session-Management, Kryptographie, Logging und mehr zu lenken.

- Führen Sie ein Audit-Trail über zentrale Entscheidungen und Änderungen, Architekturentscheidungen, Zugriffsfreigaben und Policy-Updates.

- Verlagern Sie Kontrollen nach links: Codifizieren Sie Policies in der CI, wo möglich, etwa Dependency- und Container-Scans, Linting auf Secrets und Policy-as-Code für Infrastruktur.

Erstellen Sie für die Security- und Datenschutzarbeit an Tag eins eine kurze Checkliste: Datenklassifizierung, Aufbewahrungsrichtlinien, Zugriffsmodell, Audit-Log-Coverage, Secrets-Management und Lieferanten-Due-Diligence.

Teamaufbau und Zusammenarbeit

Kleine, erfahrene, cross-funktionale Teams liefern schneller und mit weniger Überraschungen.

- Product Manager verantwortet Ergebnisse und Scope, Tech Lead Architektur und Qualität, Designer Flows und Accessibility, dazu Full-Stack-Entwickler:innen, Test und QA sowie Cloud und DevOps.

- Arbeitsrhythmus: täglicher Standup für Flow, wöchentlicher Risk-Review und Demo für Feedback, monatlicher Outcomes-Review gegen Metriken.

- Entscheidungs-Hygiene: kurze schriftliche Vorschläge für nicht-triviale Entscheidungen und ADRs, um Kontext zu bewahren.

Zeitliche Muster, die Sie erwarten können

Jedes Projekt ist einzigartig, aber die Muster wiederholen sich. Scope und Unsicherheit treiben die Dauer stärker als reine Codezeilen.

| Scope | Typischer Fokus | Indikative Dauer |

|---|---|---|

| Kleiner MVP, einzelne Kern-Journey | 1 bis 2 Integrationen, moderate Auth, einfache Analyse | 6 bis 10 Wochen |

| Mittlerer MVP, mehrere Rollen | 3 bis 5 Integrationen, Workflows, Reporting | 12 bis 16 Wochen |

| Komplex oder stark reguliert | Hohe Sicherheitsanforderungen, Audit, Datenmigrationen | 20 bis 28 Wochen |

Diese Bandbreiten setzen ein besetztes Senior-Team, Continuous Delivery und disziplinierten Scope voraus. Long-tail-Integrationen, Datenmigrationen und regulatorische Reviews dominieren häufig den Zeitplan — planen Sie sie früh ein.

Typische Fallstricke und wie Sie sie vermeiden

Teams scheitern selten an einem großen Fehler — sie driften durch viele kleine. So bleiben Sie auf Kurs.

- Edge Cases bauen, bevor der Happy Path in Produktion funktioniert.

- Microservices vorzeitig wählen — starten Sie modular und extrahieren Sie nur, wenn Skalierung oder Unabhängigkeit es erzwingen.

- Observability verschieben — Sie können nicht verbessern, was Sie nicht sehen.

- Datenmodellierung vernachlässigen — späte Änderungen schlagen durch APIs, Jobs und Reports.

- Compliance als letztes Gate behandeln — beginnen Sie Klassifizierung, Logging und Zugriffs-Reviews in Sprint eins.

- Einmaliges Testen — setzen Sie auf Automatisierung und kontinuierliche Verifizierung statt heroischer Härtungswochen.

- Runbooks und On-Call überspringen — der Launch-Tag sollte nicht der erste Tag sein, an dem Sie an Recovery denken.

- Überbetonung der Feature-Velocity ohne klare Outcome-Metrik — messen Sie Mehrwert, nicht nur Output.

Metriken, die beim Launch zählen

Wählen Sie eine kleine Menge, die Ihnen zeigt, ob Nutzer Mehrwert erhalten und ob das System zuverlässig und veränderbar ist.

- Adoption und Aktivierung: neue Accounts oder Nutzer, die die erste Kernaufgabe erledigen, Time to Value.

- Retention und Engagement: wöchentlich oder monatlich aktive Nutzer, Task-Frequenz und Kohorten-Trends.

- Zuverlässigkeit: SLOs für Latenz und Verfügbarkeit, Fehlerrate sowie Incident-Metriken wie MTTD und MTTR.

- Change-Velocity und Stabilität: Lead Time for Changes und Change Failure Rate — nutzen Sie eine DevOps-Metriken-Linse, um den Flow zu verbessern.

Bringen Sie für den Day-2-Betrieb Produktmetriken und Engineering-Metriken in denselben Wochen-Review, damit Trade-offs explizit werden.

Ihr beschleunigter Weg mit Wolf-Tech

Wenn Sie einen Partner wollen, der lauffähige Software ausliefert und dabei Qualität, Sicherheit und Compliance in den Mittelpunkt stellt, kann Wolf-Tech helfen. Unser Team bringt Full-Stack-Entwicklung, Code-Quality-Consulting, Legacy-Optimierung, Web-Application- und Custom-Software-Entwicklung, Tech-Stack-Strategie, Digital-Transformation-Beratung, Cloud- und DevOps-Expertise sowie robuste Datenbank- und API-Lösungen über Branchen hinweg mit.

Ein praktischer nächster Schritt ist es, sich auf Ergebnisse auszurichten und schnell eine schlanke vertikale Scheibe in Produktion zu bringen. Von dort iterieren wir gemeinsam, geleitet von den vier Nachweisen, um Investitionen und Scope zu steuern.

Eine Ergänzungs-Checkliste zu diesem Playbook finden Sie in der Webanwendungen bauen: Schritt-für-Schritt-Checkliste.

Häufig gestellte Fragen

Wie lange dauert die Entwicklung einer individuellen Webanwendung? Das hängt von Scope und Unsicherheit ab. Kleine MVPs mit einer einzigen Kern-Journey liefern mit einem Senior-Team oft in 6 bis 10 Wochen, während komplexe oder stark regulierte Projekte mehrere Monate dauern können. Integrationen, Datenmigrationen und Compliance prägen den Zeitplan häufig stärker als reine Feature-Arbeit.

Was ist der kleinste tragfähige Scope für einen erfolgreichen Launch? Konzentrieren Sie sich auf eine End-to-End-User-Journey mit klarem Mehrwert und fügen Sie nur hinzu, was Adoption-Reibung für frühe Nutzer beseitigt. Messen Sie Aktivierung und Time to Value — nicht Feature-Anzahl.

Brauche ich Microservices, um zu skalieren? Nein. Starten Sie mit einem modularen Monolithen, der Grenzen im Code und in Tests erzwingt. Extrahieren Sie Services nur, wenn es konkreten Bedarf für unabhängige Skalierung, Deployment oder Team-Autonomie gibt.

Wie handhaben wir Compliance, ohne die Lieferung zu verlangsamen? Beginnen Sie früh mit Datenklassifizierung, Zugriffskontrollen, Logging und Policy-as-Code. Führen Sie einen lebenden Evidenz-Ordner, der sich mit jedem Release aktualisiert. Bei schwerem oder sich schnell änderndem regulatorischen Scope kann eine KI-gestützte Compliance-Management-Plattform regulatorische Beobachtung und Evidenzsammlung vereinfachen, während das Produktteam sich auf Features fokussiert.

Welche Kostentreiber muss ich im Blick haben? Drittanbieter-Integrationen, spezialisierte Assurance-Arbeit, Datenmigrationen sowie Umgebungen und Infrastruktur dominieren häufig die Kosten. Frühzeitige Architekturentscheidungen, gute Observability und frühe Automatisierung reduzieren die Langzeitkosten.

Bereit, aus Ihrer Idee eine produktionsreife Webanwendung mit weniger Risiko und mehr Momentum zu machen? Starten Sie ein Gespräch mit Wolf-Tech unter wolf-tech.io. Wir helfen Ihnen, Ergebnisse zu schärfen, eine pragmatische Architektur zu wählen und eine funktionsfähige Scheibe schnell zu echten Nutzern zu bringen — und dann mit Zuversicht zu skalieren.