Individuelle Webanwendungsentwicklung: Von der Idee bis zum Launch

Jede bahnbrechende Web-App beginnt mit einem klaren geschäftlichen Ergebnis und einem Plan, der Risiken Schritt für Schritt minimiert. Der Weg von der Idee bis zum Launch kann kurz sein, wenn Sie den Wert früh validieren, eine zweckmäßige Architektur wählen und einen schmalen Ausschnitt schnell in die Produktion bringen, um anschließend mit echtem Feedback zu iterieren.

Dieser Leitfaden bündelt fast zwei Jahrzehnte Erfahrung in individueller Softwareentwicklung zu einem praxistauglichen Bauplan, den Sie 2026 anwenden können – egal, ob Sie als Start-up ein neues Produkt validieren oder als Unternehmen einen geschäftskritischen Workflow modernisieren.

Bevor Sie eine Zeile Code schreiben

Erfolgreiche Launches beginnen mit kompromissloser Klarheit. Halten Sie das Wesentliche auf einer Seite fest, sodass jede Entscheidung auf den Wert einzahlt.

- Problem und Zielgruppe: Wer hat den Schmerzpunkt, welche Alternativen existieren und was muss zutreffen, damit diese Personen wechseln.

- Ergebnisse und Rahmenbedingungen: Geschäftsziele, Budgetgrenzen, Zeitfenster, Datenresidenz, Datenschutz und regulatorische Vorgaben.

- Erfolgsmetriken: Frühindikatoren für das Lernen während des MVPs (Aktivierung, Aufgabenerfolg, Time-to-Value) und Leitplanken für die Zuverlässigkeit (SLOs, Error Budgets).

Falls Sie noch unsicher sind, ob überhaupt selbst gebaut werden soll, führen Sie einen schnellen Build-versus-Buy-Check durch. Hier ist ein pragmatisches Framework, das Ihnen die Entscheidung erleichtert: Wann eine individuelle Lösung die bessere Wahl gegenüber Standardsoftware ist.

Der Spielplan von der Idee zum Launch

Sieben Phasen halten das Tempo hoch und reduzieren Risiken kontinuierlich. Behandeln Sie jede Phase als Gate mit Belegen, die Sie sich verdienen müssen, nicht als bloßes Häkchen.

Phase 1: Ergebnisse und nicht-funktionale Anforderungen festlegen

Übersetzen Sie Strategie in Engineering-Signale, mit denen Ihr Team arbeiten kann.

- Einseitige Vision, Problembeschreibung, geschäftliche Rahmenbedingungen und der kleinste User-Journey, der Wert stiftet.

- Nicht-funktionale Anforderungen wie Performance-Budgets, Verfügbarkeitsziele, Datenklassifikation, Datenschutz und Auditierbarkeit.

- Inventar und Risiken der Integrationen, einschließlich SLAs von Anbietern, Rate Limits und Datenkontrakten.

Beleg zum Verlassen der Phase: Das Team kann in einfacher Sprache erklären, wie Erfolg aussieht, wie er gemessen wird und welche Rahmenbedingungen unverhandelbar sind.

Phase 2: Wert und Usability nachweisen

Bestätigen Sie, dass die Lösung ein echtes Problem löst und Nutzer schnell zum Ziel kommen.

- Schlanke Discovery, 5 bis 10 gezielte Kundeninterviews und Journey-Mapping.

- Klickbarer Prototyp und Usability-Tests, die Aufgabenerfüllung und Time-to-Value messen.

- Skopieren eines Minimum Lovable Product, das die erste Nutzergruppe begeistert, nicht eines Feature-Katalogs.

Beleg zum Verlassen der Phase: Belege dafür, dass Nutzer die Lösung annehmen, mit dem kleinsten nötigen Feature-Set für produktives Lernen.

Phase 3: Architektur und Tech-Stack wählen

Wählen Sie eine Basis, die heute flexibel und morgen entwicklungsfähig ist.

- Standardmäßig ein modularer Monolith für die meisten MVPs, Sie behalten Einfachheit und können Services später bei Bedarf herauslösen.

- Entscheiden Sie Rendering- und Datenstrategien je Funktion, etwa serverseitiges Rendering für transaktionale Flows, ISR oder Static für Marketing- und Doku-Seiten.

- Modellieren Sie Daten und definieren Sie API-Grenzen, die Geschäftsfähigkeiten widerspiegeln.

Für einen strukturierten Auswahlprozess, der Trade-offs gegen Ergebnisse abwägt, nutzen Sie diesen Leitfaden: Den richtigen Tech-Stack in 2025 wählen.

Beleg zum Verlassen der Phase: Architektur-Entscheidungsprotokoll, ein dünner End-to-End-Entwurf für den ersten Slice und Einigkeit darüber, was bei Sicherheit, Performance und Observability gut bedeutet.

Phase 4: Auslieferung planen und Team aufsetzen

Legen Sie den befestigten Pfad an, bevor Sie sprinten.

- Sprint-Zero-Deliverables: versioniertes Repository, Trunk-based Development, CI-Pipeline, Preview-Umgebungen, grundlegendes Monitoring und Error-Tracking.

- Definition of Ready und Definition of Done mit automatisierten Checks, Unit-Tests, Contract-Tests und Accessibility-Prüfungen.

- Story-Map zu einem priorisierten Backlog, der zuerst einen vertikalen Slice liefert und dann Funktionen ausbaut.

Beleg zum Verlassen der Phase: Das Team kann bei jedem Merge in eine Nicht-Produktionsumgebung ausliefern, mit Tests und grundlegender Telemetrie.

Phase 5: Ersten vertikalen Slice bauen und ausliefern

Liefern Sie eine schmale User Journey End-to-End in Produktion.

- Implementieren Sie den goldenen Pfad inklusive Authentifizierung, Autorisierung, Logging und Audit-Trails.

- Beobachten Sie reales Verhalten mit Produktanalytik und korrelierten Traces, nutzen Sie die Daten zur Schärfung des Backlogs.

- Setzen Sie initiale SLOs für den Slice, Verfügbarkeit, Latenz und Fehlerquote, und legen Sie die On-Call-Verantwortung fest.

Beleg zum Verlassen der Phase: Eine reale Person kann die Kernaufgabe in Produktion abschließen, und Sie können Performance und Zuverlässigkeit dieses Flows messen.

Phase 6: Zum MVP ausbauen

Fügen Sie nur das hinzu, was Ihre erste Nutzergruppe für wiederkehrenden Wert braucht.

- Iterative Auslieferung mit Feature-Flags, Canary-Releases und häufigen kleinen Merges.

- Härtung für die erwartete Lastspitze, Caching-Strategie, Rate Limiting und Backpressure sowie Kostentransparenz.

- Sicherheit nach links verschieben: Secrets-Management, Dependency- und Container-Scans sowie Threat Modeling neuer Funktionen.

Beleg zum Verlassen der Phase: Das MVP erfüllt definierte Ergebnisse für eine begrenzte Zielgruppe unter erwarteter Last, mit dokumentierten Runbooks und Rollback-Pfaden.

Phase 7: Launch-Bereitschaft und Go-Live

Behandeln Sie den Launch sowohl als Engineering- als auch als Change-Management-Ereignis.

- Operative Bereitschaft, Runbooks, Incident-Playbooks, SLO-Reviews, Chaos-Drills für Fehlermodi sowie Kapazitäts- und Kostenchecks.

- Datenmigration und Cutover-Plan mit Probeläufen, Checkpoints sowie Erfolgs- und Rollback-Kriterien.

- Datenschutz- und Compliance-Nachweise auditfest organisiert: Zugriffsreviews, Datenaufbewahrungsrichtlinien und Lieferantenrisikoanalysen.

Beleg zum Verlassen der Phase: Grünes Licht an allen Launch-Gates, einschließlich Performance, Sicherheit, Compliance, Support-Bereitschaft und Stakeholder-Freigabe.

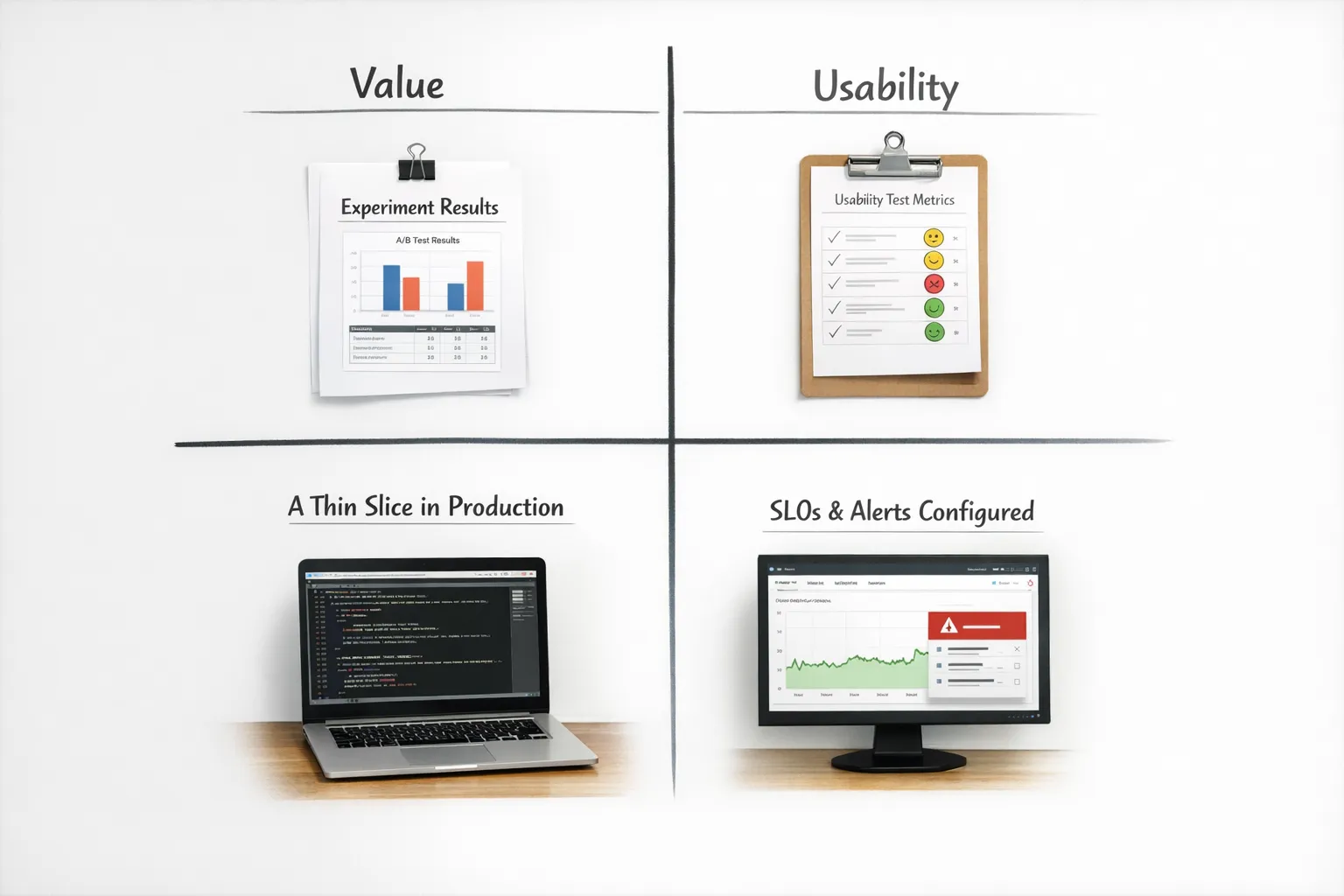

Die vier Belege, die die Auslieferung absichern

Nutzen Sie diese wiederkehrenden Belege, um zu entscheiden, was als Nächstes gebaut wird, und wann gestoppt wird.

- Wert-Beleg: Menschen wollen es so sehr, dass sie es nutzen oder dafür bezahlen.

- Usability-Beleg: Nutzer können die Aufgabe schnell und sicher abschließen.

- Machbarkeits-Beleg: Der Entwurf ist technisch und operativ unter den Rahmenbedingungen umsetzbar.

- Betreibbarkeits-Beleg: Sie können das System zuverlässig betreiben, messen und im Fehlerfall schnell wiederherstellen.

Erbringen Sie zumindest eine kleine Version aller vier Belege, bevor Sie skalieren.

Deliverables und Gates auf einen Blick

| Phase | Wesentliche Deliverables | Benötigter Beleg | Zu bestehendes Gate |

|---|---|---|---|

| 1. Rahmen | Einseitige Vision, NFRs, Rahmenbedingungen, Integrationsinventar | Gemeinsames Verständnis von Wert und Grenzen | Alignment von Leitung und Team |

| 2. Validieren | Interviews, Prototyp-Tests, MLVP-Scope | Adoptionsbeleg, klar abgegrenzter kleinster tragfähiger Scope | Produkt-Freigabe für MLVP |

| 3. Architektieren | ADRs, Datenmodell, API-Grenzen | Dünner End-to-End-Entwurf, der NFRs erfüllt | Architektur-Review |

| 4. Aufsetzen | Repo, CI, Preview-Umgebungen, DOR und DOD | Bei jedem Merge ausliefern, mit Basis-Telemetrie | Dev-Readiness-Gate |

| 5. Slice | Goldener Pfad in Produktion, Analytics, SLOs | End-to-End-Erfolg mit Observability | Slice-Release-Review |

| 6. MVP | Feature-Flags, Härtung, Runbooks | MVP-Ergebnisse unter erwarteter Last erreicht | Launch-Readiness-Review |

| 7. Launch | Cutover-Plan, Kommunikation, Support | Alle Launch-Gates grün, Rollback verfügbar | Go-Live-Freigabe |

Compliance und Sicherheit von Anfang an

Behandeln Sie Datenschutz und Sicherheit als Produkt-Features. So vermeiden Sie teure Umbauten und Audit-Überraschungen.

- Nutzen Sie eine Sicherheits-Verifikationsbasis wie OWASP ASVS, um Anforderungen, Authentifizierung, Sessionverwaltung, Kryptographie, Logging und mehr zu steuern.

- Führen Sie ein Audit-Trail wesentlicher Entscheidungen und Änderungen, einschließlich Architekturentscheidungen, Zugriffsfreigaben und Richtlinienanpassungen.

- Verschieben Sie Kontrollen nach links, kodifizieren Sie Richtlinien wo möglich in der CI, etwa Dependency- und Container-Scans, Linting auf Secrets sowie Policy-as-Code für Infrastruktur.

Erstellen Sie für die Sicherheits- und Datenschutzarbeit ab Tag eins eine kurze Checkliste: Datenklassifikation, Aufbewahrungsrichtlinie, Zugriffsmodell, Audit-Log-Abdeckung, Secrets-Management und Lieferanten-Due-Diligence.

Teamzuschnitt und Zusammenarbeit

Kleine, erfahrene, cross-funktionale Teams liefern schneller und mit weniger Überraschungen.

- Product Manager verantwortet Ergebnisse und Scope, Tech Lead die Architektur und Qualität, Designerin Flows und Accessibility, dazu Full-Stack-Entwickler, Test und QA sowie Cloud und DevOps.

- Operating Rhythm, tägliches Stand-up für den Flow, wöchentliches Risk-Review und Demo für Feedback, monatliches Outcomes-Review gegen Metriken.

- Entscheidungs-Hygiene, kurze schriftliche Vorschläge für nicht-triviale Wahlmöglichkeiten und ADRs, um Kontext zu bewahren.

Zeitliche Muster, mit denen Sie rechnen können

Jeder Build ist einzigartig, doch Muster wiederholen sich. Scope und Unsicherheit treiben die Dauer stärker als Codezeilen.

| Scope | Typischer Fokus | Indikative Dauer |

|---|---|---|

| Kleines MVP, eine Kern-Journey | 1 oder 2 Integrationen, moderate Auth, einfache Analytik | 6 bis 10 Wochen |

| Mittleres MVP, mehrere Rollen | 3 bis 5 Integrationen, Workflows, Reporting | 12 bis 16 Wochen |

| Komplex oder stark reguliert | Hohe Sicherheitsanforderungen, Audit, Migrationen | 20 bis 28 Wochen |

Diese Spannen setzen ein erfahrenes, voll besetztes Team, kontinuierliche Auslieferung und disziplinierten Scope voraus. Long-Tail-Integrationen, Datenmigrationen und regulatorische Reviews bestimmen häufig den Zeitplan, planen Sie sie früh ein.

Häufige Fallstricke und wie Sie sie vermeiden

Teams scheitern selten an einem einzigen großen Fehler, sie driften durch viele kleine. So bleiben Sie auf Kurs.

- Edge Cases bauen, bevor der Happy Path in Produktion läuft.

- Microservices verfrüht wählen, starten Sie modular und extrahieren Sie nur, wenn Skalierung oder Unabhängigkeit es erfordern.

- Observability vernachlässigen, Sie können nicht verbessern, was Sie nicht sehen.

- Datenmodellierung stiefmütterlich behandeln, späte Änderungen ziehen sich durch APIs, Jobs und Reports.

- Compliance als finales Gate verstehen, beginnen Sie mit Klassifikation, Logging und Zugriffsreviews bereits in Sprint 1.

- Einmaliges Testen, verlassen Sie sich auf Automatisierung und kontinuierliche Verifikation, nicht auf heroische Härtungswochen.

- Runbooks und On-Call überspringen, der Launch-Tag sollte nicht der erste Moment sein, in dem Sie an Wiederherstellung denken.

- Über-Optimierung auf Feature-Geschwindigkeit ohne klares Ergebnis-KPI, messen Sie Wert, nicht nur Output.

Metriken, die zum Launch zählen

Wählen Sie ein kleines Set, das zeigt, ob Nutzer Wert erhalten und das System zuverlässig und wandelbar bleibt.

- Adoption und Aktivierung, neue Accounts oder Nutzer, die die erste Schlüsselaufgabe abschließen, Time-to-Value.

- Retention und Engagement, wöchentliche oder monatliche aktive Nutzer, Aufgabenfrequenz und Kohortentrends.

- Zuverlässigkeit, SLOs für Latenz und Verfügbarkeit, Fehlerquote und Incident-Metriken, Mean Time to Detect und Mean Time to Restore.

- Change-Velocity und Stabilität, Lead Time for Changes und Change Failure Rate, nutzen Sie eine DevOps-Metriken-Brille zur Flow-Optimierung.

Bringen Sie für den Day-Two-Betrieb Produkt- und Engineering-Metriken in dasselbe wöchentliche Review, damit Trade-offs explizit werden.

Ihr beschleunigter Weg mit Wolf-Tech

Wenn Sie einen Partner suchen, der lauffähige Software liefert und dabei Qualität, Sicherheit und Compliance in den Vordergrund stellt, kann Wolf-Tech helfen. Unser Team bringt Full-Stack-Entwicklung, Code-Quality-Consulting, Legacy-Optimierung, Webanwendungs- und Individualsoftwareentwicklung, Tech-Stack-Strategie, Begleitung der digitalen Transformation, Cloud- und DevOps-Expertise sowie belastbare Datenbank- und API-Lösungen für viele Branchen mit.

Ein praktischer nächster Schritt ist, sich auf Ergebnisse auszurichten und schnell einen schmalen vertikalen Slice in die Produktion zu bringen. Von dort aus iterieren wir gemeinsam und nutzen die vier Belege, um Investitionen und Scope zu steuern.

Eine begleitende Checkliste zu diesem Spielplan finden Sie hier: Webanwendung erstellen: Schritt-für-Schritt-Checkliste.

Häufig gestellte Fragen

Wie lange dauert eine individuelle Webanwendungsentwicklung? Das hängt von Scope und Unsicherheit ab. Kleine MVPs mit einer Kern-Journey gehen mit einem erfahrenen Team oft in 6 bis 10 Wochen live, während komplexe oder stark regulierte Projekte mehrere Monate beanspruchen. Integrationen, Datenmigrationen und Compliance bestimmen Zeitpläne meist stärker als reine Feature-Arbeit.

Was ist der kleinstmögliche Scope für einen erfolgreichen Launch? Konzentrieren Sie sich auf eine End-to-End-User-Journey, die klaren Wert liefert, und ergänzen Sie nur, was Adoptionsreibung für frühe Nutzer beseitigt. Messen Sie Aktivierung und Time-to-Value, nicht Feature-Anzahl.

Brauche ich Microservices, um zu skalieren? Nein. Beginnen Sie mit einem modularen Monolithen, der Grenzen in Code und Tests durchsetzt. Extrahieren Sie Services nur, wenn ein konkreter Bedarf an unabhängiger Skalierung, Auslieferung oder Teamautonomie besteht.

Wie meistern wir Compliance, ohne die Auslieferung auszubremsen? Starten Sie früh mit Datenklassifikation, Zugriffskontrollen, Logging und Policy-as-Code. Pflegen Sie einen lebendigen Nachweisordner, der mit jedem Release aktualisiert wird. Bei umfangreichen oder schnell wechselnden regulatorischen Anforderungen kann eine KI-gestützte Compliance-Management-Plattform helfen, regulatorisches Monitoring und Beweissammlung zu straffen, während sich das Produktteam auf Features konzentriert.

Was sind die größten Kostentreiber, auf die ich achten sollte? Drittanbieter-Integrationen, spezialisierte Sicherheitsarbeit, Datenmigrationen sowie Umgebungen und Infrastruktur dominieren häufig die Kosten. Vorausgedachte Architekturentscheidungen, gute Observability und frühe Automatisierung senken die langfristigen Ausgaben.

Bereit, Ihre Idee mit weniger Risiko und mehr Schwung in eine produktionsreife Web-App zu verwandeln? Starten Sie ein Gespräch mit Wolf-Tech unter wolf-tech.io. Wir helfen Ihnen, Ergebnisse zu schärfen, eine pragmatische Architektur zu wählen und einen funktionierenden Slice schnell zu echten Nutzern zu bringen, um anschließend zuversichtlich zu skalieren.