Individualsoftware-Leistungen: Was Sie standardmäßig erhalten sollten

Die meisten „gescheiterten" Individualsoftware-Projekte scheitern nicht, weil das Team nicht coden kann. Sie scheitern, weil grundlegende Erwartungen nie explizit gemacht wurden: was „fertig" bedeutet, welche Sicherheitsstandards gelten, wer die Umgebungen verantwortet, was dokumentiert wird und wie Qualität durchgesetzt wird.

Wenn Sie Individualsoftware-Leistungen kaufen oder leiten, sollten Sie diese Grundlagen nicht jedes Mal neu aushandeln müssen. Ein seriöser Anbieter bringt sie standardmäßig mit.

Dieser Leitfaden legt dar, was dieser Standard umfassen sollte, damit Sie Stakeholder ausrichten, Anbieter fair vergleichen und Zeitplan sowie Budget schützen können.

Was „Individualsoftware-Leistungen" wirklich umfasst (jenseits des Codeschreibens)

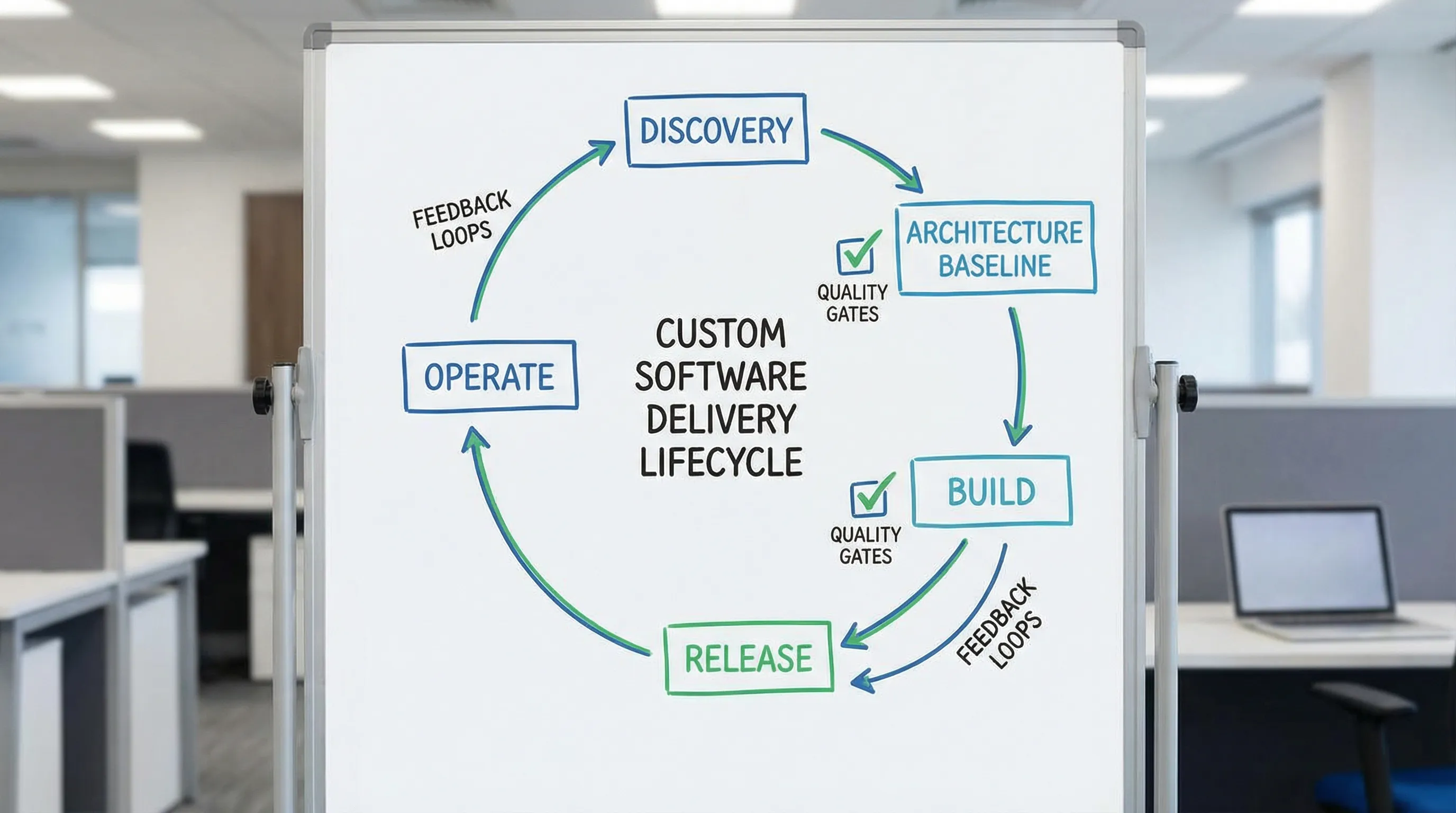

Individualsoftware-Leistungen erstrecken sich in der Praxis über mehr als Feature-Lieferung. Tatsächlich kaufen Sie eine Fähigkeit, Software sicher zu entdecken, zu bauen, zu liefern und zu betreiben.

Eine gute Methode zur Überprüfung des Umfangs ist die Zuordnung des Engagements zum primären Hauptziel:

| Engagement-Typ | Primäres Hauptziel | Wie Erfolg aussieht |

|---|---|---|

| Neubau (MVP oder v1) | Mehrwert schnell beweisen, ohne sich in eine Ecke zu manövrieren | Ein dünner vertikaler Slice in Produktion, messbare Ergebnisse, sichere Iteration |

| Modernisierung | Risiko und Änderungsreibung in einem laufenden System reduzieren | Inkrementelle Verbesserungen mit minimaler Disruption, Zuverlässigkeit erhalten |

| Erweiterung / Skalierung | Fähigkeiten hinzufügen und dabei Performance und Liefergeschwindigkeit schützen | Stabile Architekturgrenzen, vorhersehbare Releases, verbesserte Betreibbarkeit |

| Rettung / Stabilisierung | Vorfälle stoppen und Lieferkontrolle zurückgewinnen | Sichtbarkeit, Tests, CI/CD, priorisierte Fixes, reduzierte Change-Failure-Rate |

Unabhängig davon, in welche Kategorie das Projekt fällt, sollten die folgenden „standardmäßigen" Punkte auftauchen.

Die Basis-Lieferables, die Sie standardmäßig erhalten sollten

Diese Punkte verhindern die teuersten Überraschungen: späte Nacharbeit, Sicherheitslücken, „läuft nur bei mir" und Wissen, das in wenigen Köpfen steckt.

1) Ergebnis- und Umfangsklarheit (ein kurzes Discovery-Paket)

Selbst wenn Anforderungen bereits vorhanden sind, braucht es noch eine gemeinsame Erfolgsdefinition.

Standardmäßig zu erwarten:

- Ein prägnantes Ergebnis-Brief (Geschäftsziel, Nutzer, Workflows, Einschränkungen)

- Ein priorisierter Umfang mit expliziten Nicht-Zielen

- Wesentliche nicht-funktionale Anforderungen (Performance, Zuverlässigkeit, Sicherheit, Compliance, Datenhaltung)

- Eine Risikoliste (Unbekannte, Annahmen, Integrationsbeschränkungen) und wie das Team diese adressieren wird

Wenn ein Anbieter diesen Schritt überspringt und direkt zu Schätzungen springt, ist die Schätzung wahrscheinlich eine Vermutung.

2) Architektur-Baseline und Entscheidungsprotokolle

Es braucht keine „perfekte" Architektur vorab. Aber eine kohärente Baseline, die inkrementelle Lieferung unterstützt, ist notwendig.

Standardmäßig zu erwarten:

- Ein Systemkontextdiagramm (Grenzen, Integrationen, Identität, Datenspeicher)

- Ein erster Entwurf des Datenmodells (Entitäten, Lebenszyklus, Eigentümerschaft, Audit-Anforderungen)

- Eine Deployment-Ansicht (Umgebungen, Regionen, kritische Abhängigkeiten)

- Architecture Decision Records (ADRs) für Entscheidungen, die schwer rückgängig zu machen sind

Hier sollten Teams auch explizit einen dem Risiko angemessenen Ansatz wählen. Viele Produkte profitieren davon, einfacher zu beginnen (oft ein modularer Monolith) und sich weiterzuentwickeln, wenn sich Einschränkungen bewähren.

3) Ein Liefersystem (CI/CD), das überprüft werden kann

Individualsoftware-Leistungen, die nicht zuverlässig liefern können, sind keine „Leistungen", sondern eine Prototyp-Fabrik.

Standardmäßig zu erwarten:

- Ein source-gesteuertes Repo mit Zugriff (mit klarer Eigentümerschaft)

- Automatisierte Builds und Tests bei jeder Änderung

- Wiederholbare Deployments (mindestens in Staging, idealerweise in Produktion mit Sicherheitsvorkehrungen)

- Eine Release-Strategie, die den Blast-Radius reduziert (Feature-Flags, Canary/Blue-Green wo angemessen)

Wolf-Tech hat einen eigenen Leitfaden zur CI/CD-Technologie, der tiefer in das Thema einsteigt.

4) Qualitäts-Gates, die durchgesetzt werden, nicht gehofft

Ein professionelles Team sollte Change-Sicherheit als Standardanforderung behandeln.

Standardmäßig zu erwarten:

- Code-Review-Standards (PR-Größenlimits, erforderliche Reviewer, Review-Checkliste)

- Automatisiertes Linting/Formatting

- Teststrategie (Unit-, Integrations-, Contract-Tests wo nötig)

- Eine Definition of Done, die Zuverlässigkeits- und Sicherheits-Grundlagen enthält

Es geht nicht darum, Vanity-Metriken zu jagen. Es geht darum, vorhersehbare Regressionen zu verhindern. Für eine pragmatische Sicht darauf, was gemessen werden sollte, empfiehlt sich Wolf-Techs Artikel zu Code-Quality-Metriken, die zählen.

5) Sicherheits-Baseline (von Anfang an)

Sicherheit kann keine „Phase am Ende" sein. Die Mindest-Baseline sollte explizit und auditierbar sein.

Standardmäßig zu erwarten: Ausrichtung an weit verbreiteten Praktiken wie:

- OWASP-Leitfäden für Web-Risiken (Einstieg mit dem OWASP Top 10)

- Secure Development Lifecycle-Kontrollen (z. B. NIST SSDF)

Praktische Standardmaßnahmen:

- Authentifizierungs- und Autorisierungsansatz dokumentiert (einschließlich Rollen/Berechtigungen)

- Secrets-Management (keine Secrets im Code oder in CI-Logs)

- Scanning auf bekannte Schwachstellen in Abhängigkeiten und Patch-Richtlinie

- Grundlegendes Threat-Modeling für risikoreiche Workflows (Zahlungen, personenbezogene Daten, Admin-Aktionen)

6) Observability und Betriebsbereitschaft

Wenn nicht sichtbar ist, was das System tut, kann es nicht betrieben werden.

Standardmäßig zu erwarten:

- Strukturiertes Logging und Correlation-IDs

- Metriken für Schlüssel-Flows (Fehler, Latenz, Durchsatz)

- Alerting bei nutzerbeeinträchtigenden Ausfällen

- Runbooks für häufige Vorfälle

Ein starker Anbieter hilft auch dabei, „wie gut aussieht" anhand von Service-Level-Thinking (SLIs/SLOs) zu definieren. Googles SRE-Ressourcen sind ein solider Referenzpunkt.

7) Dokumentation und Wissenstransfer

Dokumentation ist kein Luxus-Lieferable, sondern eine Exit-Strategie und ein Skalierungswerkzeug.

Standardmäßig zu erwarten sind schlanke, gepflegte Dokumente wie:

- Wie man lokal ausführt, testet und deployed

- System-Übersicht und wichtige Datenflüsse

- Umgebungseinrichtung und Zugriffsnotizen

- Betriebsnotizen (Backup/Restore, wichtige Jobs, geplante Aufgaben)

Dies sollte mit einem echten Übergabeprozess kombiniert werden, nicht mit einem einzelnen Meeting am Ende.

Die „Standard"-Qualitäts-Gates, die die Liefergeschwindigkeit schützen

Es sollte möglich sein, zu fragen: „Wie verhindert ihr Regressionen, wenn die Codebasis wächst?" und eine konkrete Antwort zu erhalten.

Eine praktische Zuordnung häufiger Gates zu den Risiken, die sie reduzieren:

| Standard-Gate | Was es verhindert | Wonach man als Nachweis fragen sollte |

|---|---|---|

| CI bei jeder Änderung | Kaputter Hauptzweig, überraschende Integrationsprobleme | Aktuelle Pipeline-Läufe, Fehlerrate, typische Dauer |

| Automatisierte Tests (richtig bemessen) | Regressionen, angstgetriebene Entwicklung | Test-Umfang, Beispiele, Umgang mit flaky Tests |

| PR-Review-Checkliste | Sicherheits- und Zuverlässigkeitsfehler, inkonsistente Muster | Review-Template, Beispiel-PRs |

| Statische Analyse (Lint/Typprüfungen) | „Kleine" Bugs, die sich über Zeit anhäufen | Konfigurationen und Regelwahl |

| Dependency-Scanning | Ausliefern bekannt verwundbarer Pakete | Eingesetztes Tool und Patch-Workflow |

| Release-Sicherheitsvorkehrungen (Flags/Canary) | Vorfälle mit hohem Blast-Radius | Wie Rollbacks in der Praxis gehandhabt werden |

Wenn ein Anbieter diese als „optionale Extras" bezeichnet, sollte das als Signal gewertet werden, dass man später dafür zahlt – meist während eines Vorfalls.

Was standardmäßig für Produktionsbereitschaft zu erwarten ist

Eine nützliche Regel: Wenn der Anbieter nicht beschreiben kann, wie Software sicher betrieben werden kann, ist er nicht fertig.

Produktionsbereitschaft bedeutet keine „Enterprise-Schwerfälligkeit". Es bedeutet grundlegende Betreibbarkeit.

Standardmäßig sollte das Team folgendes abdecken:

- Umgebungen: Dev/Staging/Prod-Grenzen, Konfigurationsstrategie

- Daten: Migrationen, Backups, Recovery-Erwartungen (RPO/RTO falls relevant)

- Performance: mindestens ein Basis-Last- und Latenzziel für kritische Flows

- Zuverlässigkeit: Timeouts, Retries, Idempotenz wo nötig

- Sicherheit: Least-Privilege-Zugriff und Audit-Trails für sensible Aktionen

Wolf-Tech formuliert dies oft als Lieferung eines „dünnen vertikalen Slices", der früh produktionsreif ist – ein Konzept, das auch im Software-Bauprozess-Leitfaden betont wird.

Kommerzielle und Governance-Standards (damit keine Abhängigkeiten entstehen)

Dies ist keine Rechtsberatung, aber es sind praktische Erwartungen, die Reibung und Risiken reduzieren.

Klare Lieferform

Standardmäßig sollte Folgendes sichtbar sein:

- Was zuerst geliefert wird (und warum)

- Wie Change-Requests gehandhabt werden

- Wie Fortschritt gemessen wird (funktionierende Software, keine Folien-Decks)

Viele Teams nutzen leichte, ergebnisbasierte Meilensteine mit demoierbaren Inkrementen. Falls ein Checklisten-Ansatz für frühe Lieferung bevorzugt wird, hat Wolf-Tech eine MVP-Checkliste.

Eigentümerschaft und Zugang

Standardmäßig sollte Klarheit bestehen über:

- Code- und Artefakt-Eigentümerschaft

- Zugang zu Repos, CI/CD und Cloud-Konten (oder ein dokumentiertes geteiltes Modell)

- Was am Ende des Engagements passiert (Übergabe, Fortsetzung oder Übergang)

Ein starker Anbieter ist komfortabel mit einem expliziten Exit-Plan.

Reporting, das Entscheidungen ermöglicht

Status-Updates sollten nicht „standardmäßig grün" sein. Sie sollten folgendes zeigen:

- Was geliefert wurde

- Was blockiert ist

- Welche Risiken zugenommen oder abgenommen haben

- Welche Entscheidungen getroffen werden müssen

Wenn „Individualsoftware-Leistungen" die Grundlagen vermissen lassen (häufige Warnsignale)

Perfektion ist nicht nötig, aber Ernsthaftigkeit schon.

Achtung bei:

- Schätzungen, die ohne Klärung nicht-funktionaler Anforderungen bereitgestellt werden

- Keine Erwähnung von CI/CD, Tests oder Release-Sicherheit bis spät im Projekt

- „Wir sichern es am Ende ab" oder vage Sicherheitszusagen ohne Baseline

- Zögern, aktuelle Arbeitsartefakte zu zeigen (bereinigte PRs, Pipeline-Läufe, Runbooks)

- Dokumentation als „nice to have" statt als Teil von fertig behandelt

Für einen formaleren Evaluierungsansatz veröffentlicht Wolf-Tech auch einen detaillierten Leitfaden zur Auswahl von Individualsoftware-Entwicklungsunternehmen.

Eine einfache einseitige „Standards"-Checkliste zum Kopieren in das nächste Kickoff

Um diesen Artikel zu operationalisieren, die folgenden Überschriften in ein Dokument einfügen und während der Discovery ausfüllen:

- Ergebnisse (messbar)

- Umfang (enthalten) und Nicht-Ziele (ausgeschlossen)

- Nicht-funktionale Anforderungen (Performance, Zuverlässigkeit, Sicherheit, Compliance)

- Architektur-Baseline (Grenzen, Daten, Integrationen)

- Liefersystem (CI/CD, Umgebungen, Release-Strategie)

- Qualitäts-Gates (Tests, Reviews, statische Prüfungen)

- Sicherheits-Baseline (Standards, Threat-Model-Notizen, Scanning)

- Observability (Logs, Metriken, Tracing, Alerts)

- Betriebsbereitschaft (Backups, Migrationen, Runbooks)

- Eigentümerschaft und Zugang (Code, Infra, Zugangsdaten)

- Übergabeplan (Docs, Pairing, abschließendes Review)

Dies verwandelt „was standardmäßig zu bekommen ist" in eine gemeinsame Vereinbarung, die späte Überraschungen verhindert.

Häufig gestellte Fragen

Was sind Individualsoftware-Leistungen, genau? Individualsoftware-Leistungen umfassen Discovery, Design, Engineering, Lieferung (CI/CD) und Betriebsbereitschaft – nicht nur Codeschreiben. Das Ziel ist zuverlässige Software, die weiterentwickelt werden kann.

Sollte Sicherheit wirklich standardmäßig enthalten sein? Ja. Eine Mindest-Sicherheits-Baseline (sicheres Auth, Secrets-Handling, Dependency-Scanning und Ausrichtung an gängigen Leitfäden wie OWASP) sollte Teil der normalen Lieferung sein.

Brauche ich CI/CD für ein kleines Individualprojekt? Keine komplexe Infrastruktur ist nötig, aber wiederholbare Builds, automatisierte Prüfungen und ein zuverlässiger Deployment-Weg sind notwendig. Andernfalls wird jedes Release zu einem riskanten manuellen Ereignis.

Wie vergleiche ich zwei Anbieter anhand dieser Standards? Jeden Anbieter um Beweise bitten: Beispiel-ADRs, einen Beispiel-Pipeline-Lauf, eine Definition of Done, Testansatz und wie Releases und Rollbacks gehandhabt werden. Beweise vor Versprechen bevorzugen.

Was, wenn ich bereits ein internes Team habe und nur Hilfe benötige? Diese Standards können trotzdem gefordert werden. In diesem Fall können „Individualsoftware-Leistungen" wie Code-Quality-Consulting, Modernisierung, Verbesserungen des Liefersystems oder Architektur-Reviews aussehen, die die Baseline anheben.

Benötigen Sie eine zweite Meinung dazu, was Ihr Projekt standardmäßig enthalten sollte?

Wolf-Tech bietet Full-Stack-Entwicklungsdienstleistungen, Code-Quality-Consulting und Legacy-Code-Optimierung, mit Erfahrung in modernen Stacks, Cloud/DevOps und Daten-/API-Engineering.

Wenn Sie Hilfe dabei benötigen, die obige Checkliste in einen konkreten Lieferplan umzuwandeln oder zu validieren, ob ein vorgeschlagener Umfang kritische Standards vermissen lässt, erfahren Sie mehr unter Wolf-Tech oder beginnen Sie mit dem praktischen Leitfaden zu Kosten, Zeitplan und ROI der Individualsoftware-Entwicklung.