Softwareentwicklungs-Strategie für diverse Teams

Moderne Softwarelieferung passiert selten in einem einzigen, gemeinsam verorteten Team mit demselben Hintergrund, derselben Seniorität und denselben Arbeitszeiten. Heute wird häufiger durch eine Mischung aus internen Squads, Spezialistengruppen (Security, Daten, Plattform), Auftragnehmern und manchmal externen Vendoren ausgeliefert. Diversität ist hier eine Stärke, schafft aber auch Reibung, wenn Sie sich auf einen „alle werden es schon hinkriegen"-Ansatz verlassen.

Eine starke Softwareentwicklungs-Strategie für diverse Teams macht die Lieferung planbar, ohne Autonomie zu zerstören. Sie gibt Teams gemeinsame Ergebnisse, gemeinsame Quality-Signale und leichtgewichtige Entscheidungsregeln und lässt jede Gruppe innerhalb klarer Grenzen schnell vorankommen.

Warum diverse Teams eine andere Strategie brauchen (nicht nur „mehr Prozess")

Wenn Teams nach Standort, Kultur, Domänenwissen oder technischer Reife unterschiedlich sind, vervielfachen sich die Kosten von Mehrdeutigkeit.

Häufige Failure Modes sehen so aus:

- Roadmaps bedeuten für verschiedene Gruppen Unterschiedliches, sodass Lieferung in jedem Sprint zur Verhandlung wird.

- Architekturentscheidungen werden wiederholt (oder umgekehrt), weil es kein dauerhaftes Decision Record gibt.

- „Qualität" wird subjektiv, also steigen Incidents und Nacharbeit – und Vertrauen sinkt.

- Kommunikation wird meeting-lastig, was Zeitzonen und tiefes Arbeiten bestraft.

Eine gute Strategie adressiert diese Failure Modes mit Klarheit und Konsistenz, nicht mit Bürokratie.

Was „diverse Teams" in der Softwarelieferung wirklich bedeutet

Diversität ist nicht nur Demografie. In der Lieferung umfasst sie oft mehrere Achsen, die Koordinationskosten beeinflussen.

| Diversitätsdimension | Wie es in der Praxis aussieht | Risiko, wenn die Strategie es nicht adressiert |

|---|---|---|

| Zeitzonen und Arbeitszeiten | Verteilte Teams, asynchrone Zusammenarbeit | Langsame Entscheidungen, blockierte Arbeit, Meeting-Überlast |

| Skill- und Senioritätsmix | Junioren plus Staff-Level-Engineers, Spezialisten vs. Generalisten | Inkonsistente Qualität, ungleiche Review-Last, fragiles Eigentum |

| Domänenkontext | Teams mit unterschiedlichem Verständnis von Nutzern, Workflows oder Regulatorik | Falsch geschnittene Arbeit, gebrochene Annahmen, Nacharbeit |

| Tech-Stack-Varianz | Mehrere Sprachen, Frameworks, Cloud-Patterns | Integrationsschmerz, dupliziertes Tooling, steigende Wartungskosten |

| Organisationsgrenzen | Produkt, Plattform, Security, Daten, Vendoren | Unklare Entscheidungsrechte, „Übergabe"-Verzögerungen, Schuld-Schleifen |

Ihre Strategie sollte nicht versuchen, diese Unterschiede zu eliminieren. Sie sollte ein Operating System schaffen, das sie produktiv macht.

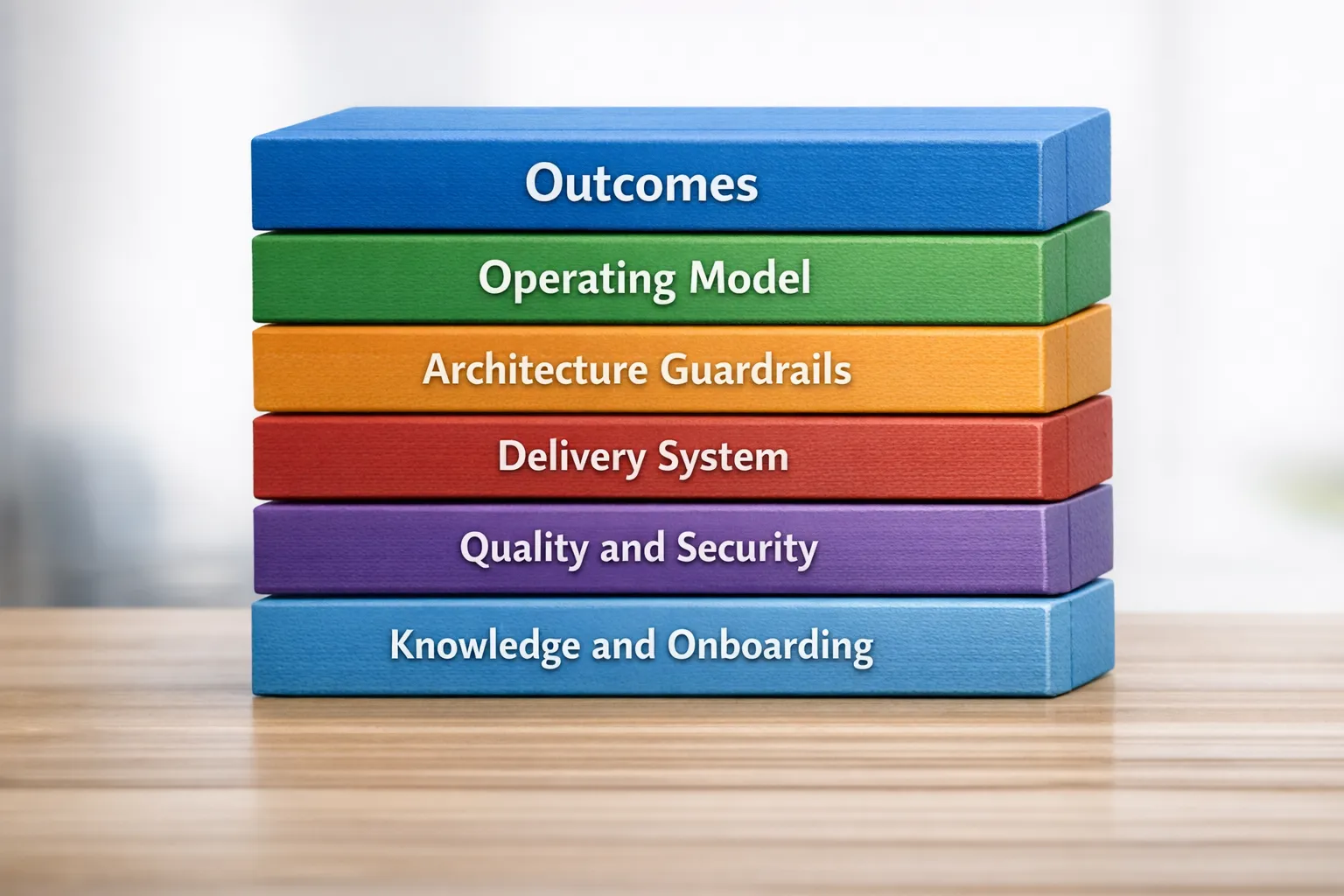

Der Strategie-Stack: 6 Schichten, die diverse Teams ausgerichtet halten

Eine praxisnahe Softwareentwicklungs-Strategie für diverse Teams ist leichter zu bauen, wenn Sie sie als Schichten behandeln. Jede Schicht produziert konkrete Artefakte, die Mehrdeutigkeit reduzieren.

1) Ergebnisse und Constraints (das gemeinsame „Warum")

Beginnen Sie mit einer gemeinsamen, messbaren Erfolgsdefinition. Diverse Teams können unterschiedlich ausführen, aber sie sollten auf dieselben Ziele hinarbeiten.

Worauf Sie sich einigen sollten:

- Geschäftsergebnisse (Umsatz, Aktivierung, Retention, Cost-to-Serve)

- Nicht-funktionale Anforderungen (Verfügbarkeit, Latenz, Datenschutz, Compliance)

- Explizite Trade-offs (zum Beispiel Time-to-Market vs. Automatisierungstiefe)

Hochwirksame Artefakte:

- Ein einseitiges Produkt-Brief pro Initiative (Problem, Nutzer, Erfolgsmetriken, Constraints)

- Eine „Definition of Done für Outcomes", die operative Bereitschaft einschließt – nicht nur Feature-Vollendung

Wenn Sie einen tieferen Outcome-First-Ansatz wollen, ist Wolf-Techs Leitfaden zum Übergang von Anforderungen zu messbarem Mehrwert ein nützlicher Begleiter: Business-Software-Entwicklung: Von Anforderungen zu Mehrwert.

2) Operating Model und Entscheidungsrechte (das gemeinsame „Wie wir arbeiten")

Diverse Teams scheitern schneller an unklarem Eigentum als an unperfektem Code.

Definieren Sie:

- Teamgrenzen (was ein Team end-to-end besitzt)

- Entscheidungsrechte (wer entscheidet, wer berät, wer konsultiert werden muss)

- Eskalationspfade (wie man ohne Politik entblockt)

Eine leichtgewichtige Möglichkeit dafür ist eine Entscheidungstabelle, auf die Teams während der Lieferung referenzieren können.

| Entscheidungsbereich | Empfohlene Verantwortung | Wie Entscheidungen festgehalten werden |

|---|---|---|

| Produkt-Scope und Sequenzierung | Product Lead (mit Engineering-Input) | Roadmap und Sprint-Ziele, schriftliche Akzeptanzkriterien |

| Architektur-Richtung und Grenzen | Tech Lead oder (kleine) Architektur-Gruppe | ADRs (Architecture Decision Records) |

| API-Verträge und Datenmodelle | Eigentümer-Team (Konsumenten konsultiert) | Versionierte Schemas, OpenAPI/GraphQL-Schema, Change Logs |

| Security- und Compliance-Controls | Security-Partner (mit Team-Eigentum) | Threat-Model-Notizen, Control-Checkliste, Belege im Repo |

| Release-Bereitschaft | Eigentümer-Team | Release-Checkliste, Runbooks, Rollback-Plan |

Wenn Sie von einer kleinen Gruppe auf mehrere Squads skalieren, richten Sie diese Schicht an Ihrem Wachstumsplan aus, damit sie unter Last nicht kollabiert. Siehe: Anwendungsentwicklungs-Roadmap für wachsende Teams.

3) Architektur-Leitplanken (Autonomie mit Grenzen)

Architektur ist der Punkt, an dem diverse Teams entweder Autonomie gewinnen oder Kopplung erzeugen.

Eine Strategie, die über Team-Reifelevel hinweg gut funktioniert, ist:

- Standardmäßig einen modularen Monolithen als Startpunkt bevorzugen, dann splitten, wenn Sie es belegen können

- Bounded Contexts (oder zumindest klares Modul-Eigentum) definieren, das auf Team-Eigentum abbildet

- Explizite Verträge an Grenzen verwenden (APIs, Events, Schemas)

Zentrale Artefakte:

- Eine System-Karte, die wesentliche Domänen, Datenspeicher und Integrationspunkte zeigt

- ADRs für Entscheidungen mit langfristiger Wirkung (Service-Grenzen, Eventing-Ansatz, Tenancy-Modell)

- Eine „Golden Path"-Referenzimplementierung für gängige Patterns (Auth, Logging, Deployment)

Für eine pragmatische Sicht auf Architektur- und Stack-Trade-offs siehe: Den richtigen Tech Stack in 2025 wählen.

4) Delivery-System (eine gemeinsame Kadenz, die Zeitzonen übersteht)

Diverse Teams brauchen Liefer-Mechaniken, die Koordinations-Overhead minimieren. Das bedeutet meist:

- Trunk-based Development (oder kurzlebige Branches) mit engen CI-Feedback-Schleifen

- CI/CD, das häufige, risikoarme Releases unterstützt

- Preview-Umgebungen, damit Reviewer ohne synchrone Übergaben validieren können

- Feature Flags, um Deploy von Release zu entkoppeln

Was sich in verteilten Umgebungen ändert, sind nicht die Tools, sondern die Arbeitsvereinbarungen.

Ein praxisnaher Cross-Team-„Delivery-Vertrag" sollte enthalten:

- Erwartete PR-Größe und Review-Turnaround-Ziele

- Wann synchrones Review nötig ist (zum Beispiel bei security-sensitiven Änderungen)

- Ein gemeinsamer Incident- und On-Call-Übergabe-Ansatz, besonders über Zeitzonen hinweg

Wenn Sie eine reliability-fokussierte Liefer-Baseline wollen, passt dieser Leitfaden gut zur obigen Strategie-Schicht: Best Practices der Backend-Entwicklung für Zuverlässigkeit.

5) Qualität, Security und Reliability (eine gemeinsame Sprache für „gut")

In diversen Teams muss Qualität beobachtbar sein. Wenn Sie sie nicht messen können, wird jede Meinungsverschiedenheit persönlich.

Verwenden Sie ein kleines Set Metriken, das Engineering-Aktivität an Ergebnisse koppelt. Die DORA-Metriken sind weit verbreitet, weil sie mit Lieferleistung und Stabilität korrelieren.

Eine praxistaugliche Scorecard für diverse Teams:

| Kategorie | Metrik | Warum sie über diverse Teams hinweg funktioniert |

|---|---|---|

| Delivery | Lead Time for Changes | Zeigt Reibung in Übergaben, Reviews und CI |

| Delivery | Deployment Frequency | Ermutigt zu kleineren, sichereren Batches |

| Stabilität | Change Failure Rate | Zeigt, ob Tempo Incidents verursacht |

| Recovery | MTTR (Mean Time to Restore) | Hebt operative Bereitschaft und Observability hervor |

| Wartbarkeit | Hotspots, Komplexität, Duplikation | Sagt langfristige Lieferbremse voraus |

| Security | Vulnerability-Alter (Time to Remediate) | Erzwingt Priorisierung – nicht nur Erkennung |

Für einen tieferen, engineering-geführten Ansatz zu Quality-Metriken und wie man Vanity-Tracking vermeidet, siehe: Code-Quality-Metriken, die zählen.

Machen Sie außerdem „done" inklusive Operability:

- Erwartungen an Monitoring und Alerting

- SLOs für kritische User Journeys

- Runbooks und Rollback-Verfahren

- Grundlegendes Threat Modeling und Dependency-Hygiene

6) Wissen und Onboarding (wie diverse Teams zu einem Team werden)

Diverse Teams gewinnen, wenn Wissen schneller fließt als Menschen.

Die meisten Organisationen unterinvestieren hier und zahlen dann ewig dafür in:

- Wiederholten Fragen im Chat

- Riskanten Änderungen aufgrund fehlenden Kontexts

- Langsamem Onboarding und ungleichmäßiger Performance

Hochwirksame Artefakte:

- Ein Engineering-Handbuch (Arbeitsweisen, Coding-Standards, Release-Prozess)

- „Erster Tag"- und „erste Woche"-Onboarding-Pfade pro Rolle

- Aufgabenorientierte Systemdokumentation (wie deployen, wie testen, wie debuggen)

- Ein leichtgewichtiger interner RFC-Prozess für Änderungen, die mehrere Teams betreffen

Diese Schicht ist auch der Ort, an dem Sie Inklusion und psychologische Sicherheit explizit unterstützen können. Googles Forschung popularisierte psychologische Sicherheit als zentralen Faktor für Team-Effektivität, und ihre praxisnahen Hinweise sind über re:Work zugänglich.

Ein praxisnaher 30-60-90-Tage-Rollout-Plan

Wenn Ihre aktuelle Lieferung über Teams hinweg inkonsistent ist, versuchen Sie keine Big-Bang-Transformation. Rollen Sie die Strategie in kleinen Schritten mit Feedback aus.

| Zeitfenster | Was Sie umsetzen | Was Sie zeigen können sollten |

|---|---|---|

| Tage 0 bis 30 | Gemeinsame Ergebnisse, grundlegende Entscheidungsrechte, eine minimale „Definition of Done" | Einseitige Briefs für Top-Initiativen, klare Verantwortliche pro Systembereich, weniger blockierte Übergaben |

| Tage 31 bis 60 | Delivery-Vertrag, CI-Baseline, Preview-Umgebungen (wo passend), ADR-Gewohnheit | Kürzere PR-Zyklen, weniger „überraschende" Architekturänderungen, schnellere Review-Turnarounds |

| Tage 61 bis 90 | Initialer Golden Path, Team-Scorecard, SLOs für Schlüssel-Journeys, Onboarding-Handbuch | Häufigere Releases bei stabiler Incident-Rate, klareres Eigentum, schnelleres Onboarding |

Wenn Legacy-Constraints Teil des Grundes sind, warum Teams in Qualität und Tempo divergieren, erwägen Sie, diesen Rollout mit einem „No-Disruption"-Modernisierungsansatz auszurichten. Wolf-Tech behandelt das gut hier: Legacy-Systeme modernisieren ohne den Geschäftsbetrieb zu stören.

Häufige Fallstricke beim Aufbau einer Softwareentwicklungs-Strategie für diverse Teams

Das sind die Fehler, die die Strategie-Adoption am häufigsten brechen:

- Zu früh überstandardisieren – Teams halten sich auf dem Papier daran und umgehen es in der Praxis

- Unterstandardisieren – jedes Team erfindet Workflows und Quality Gates neu

- Aktivität statt Ergebnisse messen (zum Beispiel Story Points statt Lead Time und Change Failure Rate)

- Architektur zentral entscheiden, ohne Feedback-Schleifen aus Liefer-Teams

- Async-Theater (viele Docs, keine Entscheidungen, kein Eigentum)

Das Ziel ist nicht mehr Dokumentation. Das Ziel sind weniger Unbekannte während der Ausführung.

Häufig gestellte Fragen

Was ist der Unterschied zwischen einer Softwareentwicklungs-Strategie und einem Liefer-Prozess? Eine Strategie definiert Ergebnisse, Grenzen und Entscheidungsregeln, die über Projekte hinweg stabil bleiben. Ein Liefer-Prozess ist der Tagesablauf (Planung, Coding, Reviewing, Releasing), der sich mit Tools und Teams weiterentwickeln kann.

Wie hält man Standards konsistent, ohne Teams auszubremsen? Verwenden Sie „Leitplanken, keine Gates". Standardisieren Sie, was teamübergreifend Hebel schafft (CI-Baseline, Observability, Security-Controls, API-Verträge), aber lassen Sie Teams lokale Implementierungsdetails innerhalb dieser Grenzen wählen.

Welche Metriken funktionieren am besten über Teams mit unterschiedlichen Tech-Stacks? Bevorzugen Sie stack-agnostische Metriken wie Lead Time, Deployment Frequency, Change Failure Rate, MTTR und ein kleines Set Wartbarkeits- und Security-Signale. Vermeiden Sie Metriken, die Volumen über Mehrwert belohnen.

Wie sollten verteilte Teams mit Architekturentscheidungen umgehen? Treffen Sie Entscheidungen schriftlich (ADRs oder leichtgewichtige RFCs), boxen Sie Feedback zeitlich ein und definieren Sie, wer entscheidet. Kombinieren Sie das mit einer Referenzimplementierung (Golden Path), damit Teams bewährte Patterns kopieren statt sie wiederholt zu debattieren.

Wann sollten Sie externe Hilfe holen? Wenn Teams in wiederkehrender Nacharbeit, Incidents oder Lieferverzögerungen feststecken, kann ein externes Assessment schnell die wirkungsstärksten Änderungen über Architektur, Delivery-System und Operating Model identifizieren – und sie umsetzen helfen, ohne die Feature-Lieferung lange zu pausieren.

Bauen Sie eine Strategie, die über Menschen skaliert – nicht nur über Code

Wenn Sie eine Produktorganisation mit mehreren Teams, Zeitzonen oder gemischter Seniorität führen, ist das größte Risiko nicht, dass ein einzelnes Team schlechten Code schreibt. Es ist, dass das Liefersystem inkonsistent und unvorhersehbar wird.

Wolf-Tech hilft Organisationen, eine praxisnahe Softwareentwicklungs-Strategie über diverse Teams hinweg zu designen und auszuführen – von Operating-Model- und Tech-Stack-Beratung über Liefersysteme, Code-Quality-Consulting, Modernisierung bis hin zur Full-Stack-Implementierung.

Wenn Sie eine klare Baseline für Alignment, Qualität und Lieferung wollen (ohne schweren Prozess), erkunden Sie Wolf-Tech unter wolf-tech.io und melden Sie sich, um einen Strategie- und Ausführungsplan zu besprechen, der zu Ihren Teams passt.