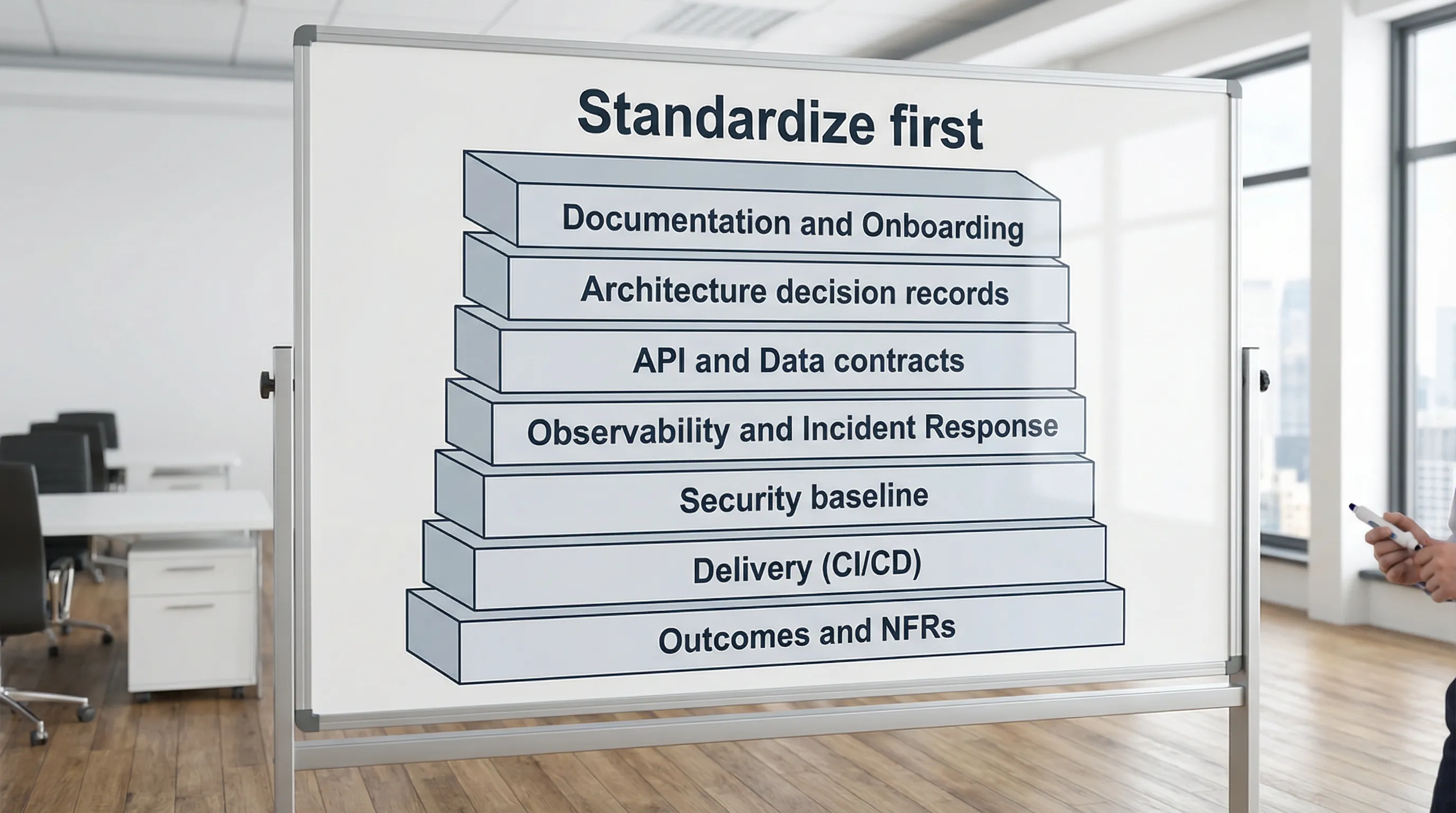

Software-Entwicklungstechnologie: Was zuerst standardisieren

Standardisierung hat einen schlechten Ruf, weil sie nach Bürokratie klingt. In der Praxis bewirken die richtigen Standards das Gegenteil: Sie beseitigen vermeidbare Entscheidungen, reduzieren Produktionsrisiken und erleichtern das Skalieren von Produkt und Engineering-Organisation – ohne dabei langsamer zu werden.

Der Fehler, den die meisten Teams machen, besteht darin, zuerst die falschen Dinge zu standardisieren (Tooling-Präferenzen, „genehmigte" Frameworks oder einen einheitlichen Architekturstil). Wenn Software-Entwicklungstechnologie mit dem Geschäft skalieren soll, standardisiert man die Bereiche, die die höchsten Koordinationskosten und die größten Zuverlässigkeits- und Sicherheitsrisiken erzeugen.

Nachfolgend eine pragmatische Reihenfolge, die funktioniert – egal ob man ein Startup ist, das von 5 auf 25 Engineers wächst, oder ein etabliertes Unternehmen, das mehrere Legacy-Systeme modernisiert.

Was „standardisieren" bedeuten sollte (und was nicht)

Standardisieren bedeutet, sich auf eine kleine Menge von Standardvorgaben, Leitplanken und Nachweisen zu einigen, die sichere und wiederholbare Lieferung über Teams hinweg gewährleisten.

Es bedeutet nicht, alle auf dasselbe Framework zu zwingen oder Experimente zu verbieten. Eine gute Regel lautet:

- Standardisieren, was die Produktionssicherheit, teamübergreifende Zusammenarbeit und Compliance betrifft.

- Variation an den Rändern zulassen (UI-Muster, interne Bibliotheken, Developer Experience), solange sie noch den eigenen Standards entspricht.

Ein schnelles mentales Modell: Standards sollten hauptsächlich darum gehen, wie man liefert und betreibt – nicht nur, womit man baut.

1) Zuerst Ergebnisse und nicht-funktionale Anforderungen (NFAs) standardisieren

Bevor man Tools auswählt oder konsolidiert, standardisiert man, was „gut" bedeutet. Das ist der schnellste Weg, Architekturdiskussionen davon abzuhalten, zu Glaubenskriegen zu werden.

Mit messbaren nicht-funktionalen Anforderungen für Nutzer und Geschäft beginnen: Zuverlässigkeit, Latenz, Datenkorrektheit, Datenschutz und Änderungssicherheit. Diese an ein Produktergebnis knüpfen (z. B. „Checkout-Conversion" oder „Support-Ticket-Deflection"), dann die Engineering-Constraints definieren, die dieses Ergebnis schützen.

Das entspricht dem Ansatz, wie Zuverlässigkeit über SLOs und Fehlerbudgets operationalisiert wird (Googles SRE-Ansatz ist die kanonische Referenz: das SRE-Buch ist nach wie vor einen Lesezeichen wert).

Eine schlanke Baseline kann so aussehen:

| NFA-Bereich | Was standardisieren | Beispiel-„Gut"-Definition (an Domain anpassen) | Erforderlicher Nachweis |

|---|---|---|---|

| Zuverlässigkeit | SLOs, SLIs, Fehlerbudgets | Verfügbarkeits-SLO für kritische Journeys | Dashboard + Alerting vorhanden |

| Performance | Performance-Budgets | p95-Latenz-Ziele für Schlüssel-APIs | Lasttest und/oder RUM-Baseline |

| Sicherheit | Mindestkontrollen | MFA, Least Privilege, Secrets-Handling | Security-Checkliste in PR/CI bestanden |

| Änderungssicherheit | Release-Constraints | Reversible Deployments, sichere Rollbacks | Release-Playbook und Nachweis |

| Daten | Daten-Lifecycle-Regeln | Aufbewahrung, Audit, Backups, Migrationen | Backup-Restore-Test, Migrationsplan |

Wer Wolf-Techs „dünner vertikaler Schnitt"-Mindset in der Organisation hat, findet das viel einfacher, da diese Constraints früh validiert werden können. Weiterführende Lektüre: Softwarelösungen entwickeln, die wirklich skalieren.

2) Den Delivery-Workflow standardisieren (Repository-Konventionen und Definition of Done)

Sobald Ergebnisse und Constraints klar sind, standardisiert man, wie Arbeit von der Idee zur Produktion fließt. Das ist eine hocheffektive Form der Standardisierung, da sie Reibung zwischen Engineers, Teams und externen Partnern reduziert.

Fokus auf Schnittstellen zwischen Menschen, nicht nur Systemen:

- Eine gemeinsame Definition of Done (Sicherheitsprüfungen bestanden, Tests grün, Instrumentierung vorhanden, Rollback-Plan bekannt)

- PR-Erwartungen (Größenlimits, Review-SLA, erforderliche Checks)

- Standard-Branching-Strategie (viele Teams nutzen Trunk-based Development, aber die eigene Release-Modell-passung wählen)

- Wie Entscheidungen geschrieben und gespeichert werden (ADRs) und wo Teams diese finden

Für eine praktische Prozessvorlage ist Wolf-Techs Leitfaden zu leichtgewichtiger Governance relevant: Software bauen: Ein praxisnaher Prozess für vielbeschäftigte Teams.

3) CI/CD und Release-Mechanismen standardisieren (das echte Rückgrat der Software-Entwicklungstechnologie)

Wenn nur ein technischer Bereich früh standardisiert wird, dann das Delivery-System. Eine konsistente CI/CD-Baseline ist der Weg, Engineering in eine wiederholbare Fähigkeit statt in eine Heldenleistung zu verwandeln.

Die minimalen Pipeline-Bausteine standardisieren:

- Build-Reproduzierbarkeit (Lockfiles, gepinnte Versionen wo angemessen)

- Tests als Gates (Unit, Integration, Contract-Checks je nach Systemform)

- Artefakt-Erstellung und Herkunft (was deployed wird, ist was gebaut wurde)

- Umgebungsstrategie (Dev, Preview, Staging, Prod) und Beförderungsregeln

- Infrastructure-as-Code-Baseline und Review-Erwartungen

- Deployment-Muster, die den Blast-Radius reduzieren (Blue/Green, Canary, Feature Flags)

Hier beginnen Teams auch, Delivery-Performance mit DORA-Metriken zu messen (Lead Time, Deployment-Häufigkeit, Change Failure Rate, MTTR). Die viel zitierte Quelle ist die in Accelerate zusammengefasste DORA-Forschung.

Wolf-Tech hat einen dedizierten Tieftauchgang, den man darauf ausrichten kann: CI/CD-Technologie: Schneller bauen, testen, deployen.

Schlüsselprinzip: Pipeline-Fähigkeiten standardisieren, nicht unbedingt den CI-Anbieter.

4) Eine Security-Baseline und Supply-Chain-Kontrollen standardisieren

Sicherheit ist ein weiterer Bereich, in dem Inkonsistenz teuer wird – besonders wenn Teams, Lieferanten und mehr Abhängigkeiten hinzukommen.

Ein praktischer Weg, Chaos zu vermeiden, ist die Definition einer Security-Baseline, die jedes Repository und jeder Dienst erfüllen muss, unabhängig von Sprache oder Framework. Diese kann auf anerkannte Leitlinien wie das NIST Secure Software Development Framework (SSDF) und häufige Web-Risiken via OWASP abgebildet werden.

Die Baseline kurz und durchsetzbar halten:

| Kontrollbereich | Standardisieren | Wie durchsetzen |

|---|---|---|

| Identität und Zugang | MFA, Least Privilege, Service Accounts | Zentrale IdP-Richtlinien + IaC-Review |

| Secrets | Keine Secrets in Repos, Rotationserwartungen | Secret-Scanning + Vault/KMS-Nutzung |

| Abhängigkeiten | Update-Policy, Vulnerability-SLAs | SCA in CI + monatlicher Patch-Rhythmus |

| Code-Scanning | Minimale SAST-Regeln | CI-Gate bei hohem Schweregrad |

| Laufzeitschutz | Sichere Header, TLS, Logging | App-Templates + Plattform-Defaults |

Das Ziel ist nicht „perfekte Sicherheit". Das Ziel ist konsistente Mindestsicherheit und schnelle Behebung.

5) Observability und Incident Response standardisieren (weil Produktion das Produkt ist)

Teams verzögern Observability-Standardisierung oft, weil sie operational und nicht „Produkt"-bezogen wirkt. In Wirklichkeit verhindert sie, dass kleine Ausfälle zu teuren Ausfällen werden.

Standardisieren:

- Logging-Konventionen (strukturierte Logs, Correlation-IDs)

- Metriken-Benennung und Kardinalitätsregeln

- Tracing-Defaults und Sampling-Strategie

- Alert-Qualitätsstandards (Alerts an Nutzerauswirkung gebunden, kein Rauschen)

- Eine minimale Runbook-Vorlage (was bricht, wie Rollback, wer ist zuständig)

Das paart sich natürlich mit Reliability-Engineering-Praktiken wie Timeouts, Retries, Idempotenz und Circuit Breakern. Siehe: Backend-Entwicklung Best Practices für Zuverlässigkeit.

Auch die menschliche Schleife nicht vergessen: ein konsistenter Incident-Prozess (Rollen, Kommunikation, Postmortems, Follow-ups) ist eine Form der Standardisierung, die Vertrauen erhält.

6) API- und Datenverträge standardisieren, bevor man Architektur standardisiert

Viele Organisationen versuchen, Architektur zu früh zu standardisieren („Wir sind jetzt Microservices" oder „Alles ist serverlos"). Das erhöht oft die Variabilität, weil verschiedene Teams dieselben Konzepte unterschiedlich implementieren.

Ein besserer früher Standard sind Verträge:

- API-Konventionen (Versionierung, Paginierung, Fehlerformen, Idempotenz-Keys)

- Authentifizierungs- und Autorisierungsmuster

- Schema-Eigentumsregeln

- Migrationspraktiken (vorwärts-only, Expand and Contract, Backfills)

- Integrationstesterwartungen (Contract-Tests für Schlüsselabhängigkeiten)

Bei GraphQL ist Contract-Denken noch zentraler, da Schema-Design und Autorisierung Teil des Kern-Sicherheitsmodells sind. Wolf-Techs Tieftauchgang: GraphQL APIs: Vorteile, Fallstricke und Anwendungsfälle.

Warum das früh kommt: Verträge reduzieren Kopplung zwischen Teams, und Kopplung macht Skalierung langsam.

7) Architekturentscheidungen durch Leitplanken und ADRs standardisieren (nicht eine „gesegnete Architektur")

Architektur sollte durch die eigenen NFAs und durch Delivery- und Betriebsrealitäten eingeschränkt werden. Deshalb ist „Architektur standardisieren" meist die falsche Formulierung.

Stattdessen standardisieren:

- Eine kleine Menge von „Default-Formen" (z. B. modularer Monolith als Standard, mit klaren Kriterien für eine Aufteilung)

- Architektur-Review-Auslöser (neues kritisches System, große Datenmigration, Compliance-Grenze)

- ADR-Format und -Speicherort

- Erforderliche Nachweise für größere Änderungen (dünner vertikaler Schnitt, Lasttest, Kostenmodell)

Für eine konkrete Checkliste, was ein Experte prüft, Teams hier hinweisen: Was ein Tech-Experte in Ihrer Architektur prüft.

8) Dokumentation und Onboarding zuletzt standardisieren (aber real machen)

Dokumentation ist, wo viele Standards sterben. Die Lösung besteht darin, Docs zu standardisieren, die betrieblich notwendig sind und nah am Code bleiben.

Eine minimale, hochwertige Standardmenge:

README, das einen Entwickler zu einer funktionierenden lokalen Umgebung bringt- Hinweise zu „Wie deployen" und „Wie rollbacken"

- Runbook-Links neben Alert-Definitionen

- Ein kurzer „Service-Fakten"-Abschnitt (Eigentümer, Abhängigkeiten, Datenspeicher, On-Call)

Hier profitiert auch die Legacy-Modernisierung: Teams können nach und nach Bruchstellen und Nahtstellen dokumentieren, während sie refaktorieren. Relevante Ressource: Legacy-Code zähmen: Strategien, die wirklich funktionieren.

Eine einfache „Zuerst standardisieren"-Scorecard

Bei der Entscheidung, was zuerst in einer bestimmten Umgebung standardisiert werden soll, eine schnelle Scorecard verwenden. Elemente priorisieren, die hohes Risiko und hohe Koordination aufweisen.

| Kandidaten-Standard | Teamübergreifender Einfluss | Produktionsrisikoreduktion | Rollout-Zeit | Jetzt standardisieren? |

|---|---|---|---|---|

| Definition of Done | Hoch | Mittel | Niedrig | Ja |

| CI-Test-Gates | Hoch | Hoch | Mittel | Ja |

| Observability-Baseline | Mittel | Hoch | Mittel | Ja |

| „Ein Frontend-Framework" | Mittel | Niedrig | Hoch | Meist nein |

| „Microservices überall" | Hoch | Unklar | Hoch | Nein |

| API-Fehlerkonventionen | Hoch | Mittel | Niedrig | Ja |

Das hält einen ehrlich darüber, was tatsächlich Kosten und Risiken treibt.

30 bis 60 bis 90 Tage: Ein Adoptionsplan, der Churning vermeidet

Standardisierung scheitert, wenn sie ein Big-Bang-Rewrite ist. Sie gelingt, wenn sie inkrementell, messbar und durch Automatisierung durchgesetzt ist.

| Zeitraum | Fokus | Lieferergebnisse | Wie man weiß, dass es funktioniert |

|---|---|---|---|

| Tage 1 bis 30 | Ergebnisse, NFAs, Workflow | NFA-Einseiter, Definition of Done, ADR-Vorlage | Weniger „Was bedeutet done?"-Debatten |

| Tage 31 bis 60 | CI/CD-Baseline | Erforderliche CI-Checks, Artefakt-Build, Preview-Env-Standard | Kürzere Lead Time, weniger defekte Builds |

| Tage 61 bis 90 | Sicherheit + Observability | Security-Baseline-Checkliste, Logging/Metriken/Tracing-Defaults, Runbooks | Schnellere MTTR, weniger Sev-1-Überraschungen |

Nach Tag 90 Platform-Arbeit, tiefere Legacy-Modernisierung und Architekturentwicklung auf Basis von Evidenz in Betracht ziehen.

Häufige Fehler vermeiden

Tools vor Verhaltensweisen standardisieren. Wenn Definition of Done und Release-Gewohnheiten des Teams inkonsistent sind, verändert ein Tool-Wechsel nur die UI des Problems.

Standards durchsetzen ohne gepflasterte Wege bereitzustellen. Wenn Tracing verlangt wird, aber keine Bibliotheken, Beispiele oder Vorlagen bereitgestellt werden, werden Teams es cargo-kulten.

Einheitliche Größe für alle Risiken. Eine Marketing-Website und ein Zahlungssystem sollten nicht identische Strenge haben, aber eine gemeinsame Baseline teilen.

Kein Eigentümer, kein Lifecycle. Standards brauchen einen Maintainer, einen Review-Rhythmus und einen Deprecation-Pfad.

Häufig gestellte Fragen

Was sollten wir zuerst in der Software-Entwicklungstechnologie standardisieren? Mit messbaren NFAs und Delivery-Sicherheit beginnen: Definition of Done, CI/CD-Qualitätsgates, Security-Baseline und Observability. Diese reduzieren Risiko und Koordinationskosten am schnellsten.

Sollten wir den Tech-Stack über alle Teams hinweg standardisieren? Nicht sofort. Zuerst Fähigkeiten standardisieren (Delivery, Sicherheit, Observability, Verträge). Dann Stacks konsolidieren, wo es Kosten oder Einstellungsreibung klar reduziert.

Wie setzen wir Standards durch, ohne Teams zu verlangsamen? Durchsetzung in CI/CD automatisieren (erforderliche Checks, Templates, Policy as Code) und gepflasterte Standardwege bereitstellen. Manuelle Review-Gremien als primäres Gate vermeiden.

Wann lohnt sich die Standardisierung von Architektur? Wenn klare Evidenz vorliegt, dass Variabilität Produktionsrisiken, Delivery-Verzögerungen oder hohe Integrationskosten verursacht. Leitplanken und ADRs anstatt einer vorgeschriebenen Architektur verwenden.

Wie hilft Standardisierung bei Legacy-Systemen? Es schafft sichere Nahtstellen: konsistente CI-Checks, Contract-Tests, Observability und Release-Muster machen inkrementelles Refaktorieren und Modernisieren weniger riskant.

Benötigen Sie einen pragmatischen Standardisierungsplan für Ihr Team?

Wenn Sie Delivery skalieren, Zuverlässigkeit verbessern oder Legacy-Code modernisieren möchten, ohne das Geschäft zu stören, kann Wolf-Tech dabei helfen, die richtigen Standards zu definieren und sie inkrementell umzusetzen.

Erfahren Sie, wie Wolf-Tech Delivery- und Qualitäts-Standards angehen in Custom Software Services: Was Sie standardmäßig erhalten sollten, oder nehmen Sie über Wolf-Tech Kontakt auf, um eine fokussierte Architektur- und Delivery-Bewertung zu besprechen.